全球最为猖獗的勒索组织LockBit遭到执法部门打击,或将取缔

事件背景

2024年2月20日,英国国家犯罪局(NCA)发布消息称,在国际多部门的联合执法下,开展了代号为“克洛诺斯行动”的专项工作,日前重创了LockBit勒索软件组织,对该组织及其附属机构造成了灾难性的打击。

目前,LockBit 勒索软件组织Tor域名显示了宣布执法机构执行活动的网页。它以 LockBit格式展示,表明他们可以完全控制LockBit勒索软件组织的基础设施。

执法机构还表示,已经抓捕了2名LockBit勒索组织成员,并冻结200多个相关加密货币账号。他们关闭了荷兰、德国、芬兰、法国、瑞士、澳大利亚、美国和英国的34台服务,从扣押的基础设施中获取了1000多个密钥,得以帮助受害者恢复受影响的系统。此外透露,他们将在本周内陆续发布有关LockBit组织的更多情报。

谁是LockBit

LockBit是世界上最为活跃的勒索组织,已针对2000多名受害者发起过攻击,提出总计数亿美元的赎金要求,并已收到超过1.2亿美元的赎金付款。LockBit最早在2019年以勒索及服务的运营模式出现,其中加密器被授权给附属公司,这些附属公司实施攻击,以换取赎金收益的一部分。该组织一直积极实施勒索攻击活动,发起了包括针对波音公司、英国皇家邮政等在内的众多重大勒索攻击事件。

近年受害者统计情况

自LockBit2.0发布以来,LockBit在2年多的时间内,公布的受害者共计2千多个,其中LockBit3.0的受害者1500多,占据半数以上。针对全球多个行业的基础设施展开勒索攻击,包括金融服务、食品和农业、教育、能源、政府和紧急服务、医疗保健、制造和物流等。仅仅2024年过去的2个月,在其Tor博客发布了147位受害者信息,涉及多个地区和行业。

重大历史事件

LockBit在全球范围内勒索攻击活动频繁,影响广泛,众多大型跨国企业和政府部门都受到波及。以下是我们整理的部分2023年以来的重大攻击事件和目标。

1、2023年1月,LockBit攻击了英国皇家邮政,迫使迫使国际邮政服务陷入停摆。

2、2023年2月,全球电源产品制造商Phihong遭到LockBit勒索攻击,要求受害者支付50万美元的赎金。

3、2023年6月,LockBit宣称入侵了全球半导体制造巨头台积电的供应商,向其索要高达7000万美元的巨额赎金。

4、2023年7月,日本最大港口名古屋港口码头遭到LockBit的攻击,所有集装箱码头运营均已中断。

5、2023年10月,LockBit向全球知名IT解决方案供应商CDW所要8000万美元的赎金。

6、2023年11月,LockBit窃取并公布了美国波音公司43GB内部数据。

7、2024年1月,LockBit 勒索软件组织声称对2023年11月美国Capital Health保健公司的网络攻击负责,并威胁泄露被盗数据和谈判聊天记录。

8、2024年2月,LockBit声称勒索软件袭击了佐治亚州富尔顿县,并发布25个屏幕截图,证明他们已访问该县的系统并窃取了敏感数据。

LockBit勒索组织的技术特点

LockBit勒索是全球顶级的RaaS勒索软件集团,拥有Windows、Linux/VMware Esxi和MacOS等在内的多个架构平台下的攻击及加密能力。在2022年6月发布的LockBit3.0版本,号称加密速度最快的勒索软件,并实行了创新性的勒索软件漏洞赏金计划。

LockBit勒索软件采用勒索即服务的运营模式,招募附属机构使用LockBit勒索软件工具和基础设施进行勒索软件攻击,其善用第三方获取凭证、漏洞武器化等多样化的方式投递勒索软件,并且开发了专属数据窃取工具StealBit,该工具用于窃取上传受害者敏感数据,达到执行双重勒索的目的。

执法行动分析

执法部门控制方式

在NCA公布查封LockBit网站后,外界引起热烈讨论,并猜测执法部门如何攻入勒索组织后台管理系统。当天海外恶意软件研究相关博主@vxunderground称与LockBit勒索组织管理人员沟通,已确认网站遭受查封,并且声称执法机构是利用 CVE-2023-3824了对其进行了攻击。

CVE-2023-3824属于php缓冲区溢出漏洞,漏洞利用最终可导致RCE,安恒信息的漏扫平台已集成该漏洞的检测规则。

执法部门掌握的信息

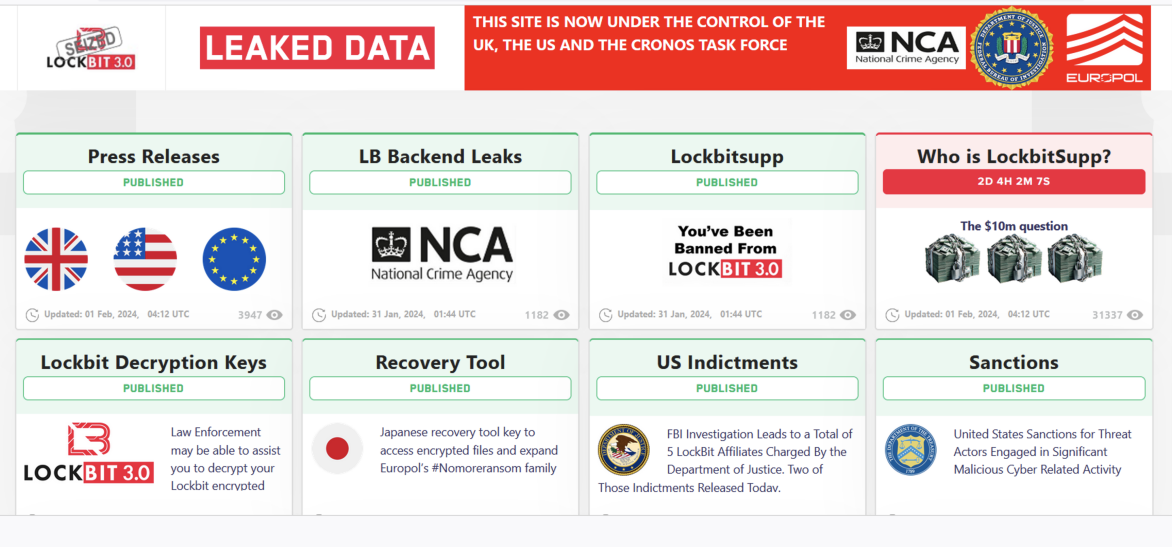

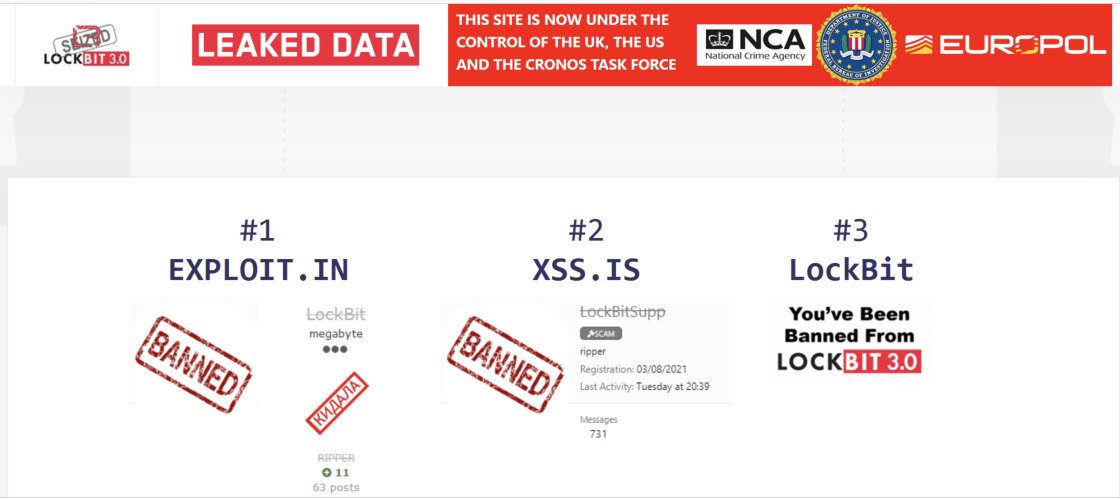

2月20日,英国国家犯罪局(NCA)在其官网上公布他们查封了LockBit的Tor网站并获取了一系列基础设施和情报。克洛诺斯行动占据LockBit在暗网的博客网站后,在其页面上显示了多个与LockBit以往类似的标志性风格图案,例如在展示相关执法部门的信息,以及网页加载动画,甚至在受害者信息中标记LockBit管理员Lockbitsupp,极显嘲讽意味和胜利姿态。

LockBit暗网博客目前的主页

博客子页面

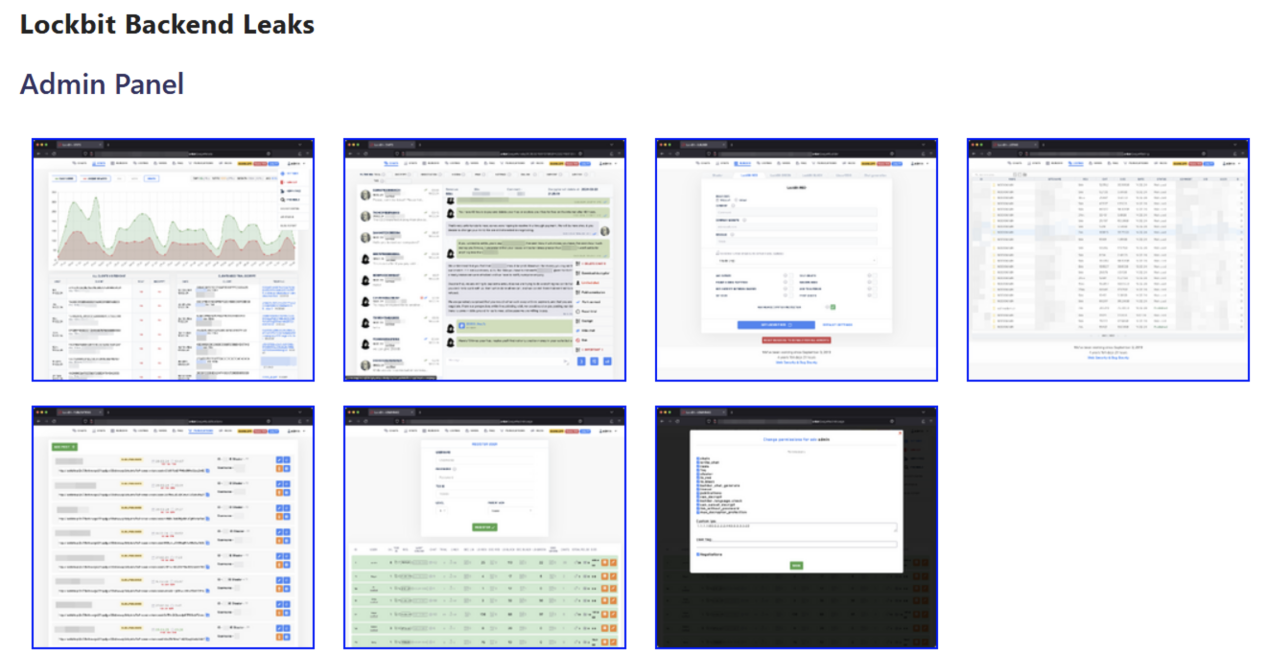

公布获取的源代码、管理面板截图

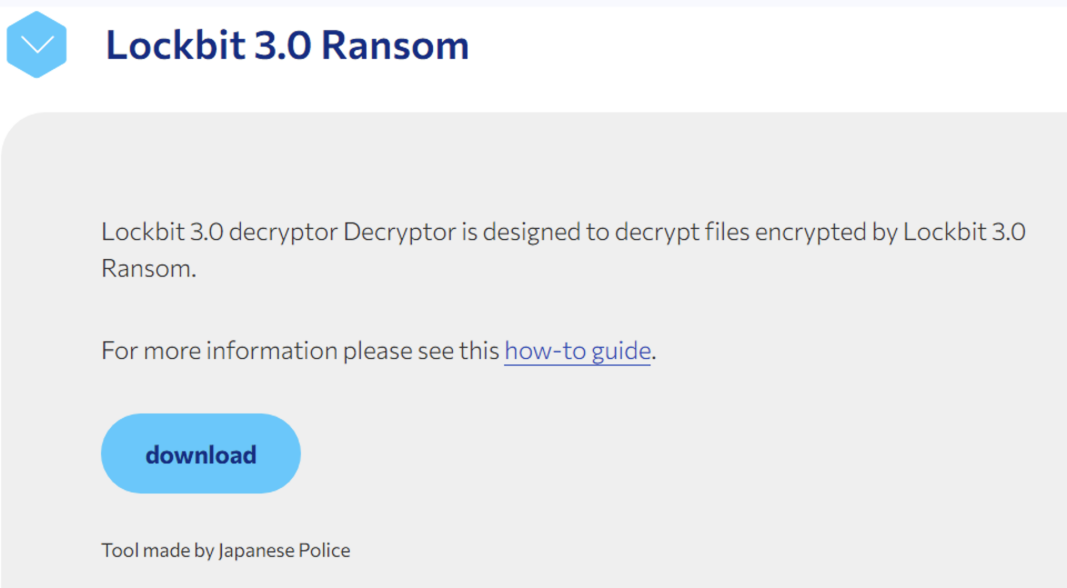

日本警方、NCA 和联邦调查局 (FBI) 在欧洲刑警组织的支持下开发了 LockBit3.0勒索软件解密工具,但尚未透露该工具的适用范围。

英美等政府的执法部门将在本周内陆续发布掌握的LockBit情报信息,目前透露的情报汇总主要如下:

- 英国NCA公布了 Lockbit 后端的敏感信息:管理面板、博客后端和博客源码等

- 美国政府公布了对与 Lockbit 勒索软件组织有关的两名个人的起诉:Artur Sungatov 和 Ivan Kondratyev

- 执法部门联合日本合作伙伴发布了Lockbit解密工具

- 在波兰和乌克兰共逮捕了2名LockBit组织成员

- 执法部门于2024年2月21日公布有关 Lockbit 的 StealBit 数据泄露工具的信息

- 执法部门于2024年2月21日公布 Lockbit 附属基础设施

- 执法部门与SecureWorks 将于2024年2月22日披露有关 Lockbit tradecraft 的信息

8. 执法机构将于2024年2月23日公布有关 Lockbit 加密货币和货币运营的敏感信息

9. 执法部门计划于2024年2月23日公布 Lockbit 勒索软件组织管理机构的身份

LockBit勒索组织对事件的回应

对于此次的勒索打击活动,LockBit勒索组织20日发给全体附属机构邮件中表示他们检测到对系统的非授权访问,已经实施了额外的安全措施以防止未来的恶劣影响,会与其他运营商和网络犯罪分子合作调查此次违规行为。提醒附属机构做好个人信息保护,并可以提供支持。

在LockBit暗网博客中,执法机构还声称,将在UTC时间的2024年2月23日下午公布LockbBit管理人员LockbitSupp,对此,LockBit回复称“让他们透露吧,我确信他们不知道我的身份”。

思考总结

过去一年,已有一些勒索组织如Hive、Ragnar Locker、BlackCat受到了破坏甚至取缔。然而,勒索攻击的态势并未消减。在这种背景下,一些新兴勒索组织,例如AKira、Rhysida相继崛起,使得整体威胁格局更加错综复杂。

LockBit在勒索软件生态中占有重要地位,此次执法行动对勒索攻击等网络犯罪活动是一次强有力的威慑,具有重大意义。与此同时,也需要认识到,一个庞大勒索组织的彻底瓦解是长期持续对抗的结果,在该过程中可能孕育出新的犯罪团伙,例如此前的conti勒索组织消亡后出现了多个新的勒索团伙分支,表明斗争形势依然严峻。

总而言之,一系列行动鼓舞并振奋了网络犯罪执法的信心,此次国际执法部门联合针对LcckBit勒索组织的重创,向全球发出了强烈的信号,表明针对网络犯罪行为的打击将是不懈的。在面对勒索攻击等网络威胁时,仅仅依靠防御是不够的,有力的打击才能有效遏制和减缓网络犯罪的蔓延。这次行动的成功将有助于加强全球网络安全体系,确保网络空间的安全和稳定。