【安全资讯】发现疑似跟风WannaRen的勒索病毒

分子实验室——www.molecule-labs.com

勒索病毒不要赎金,”求破解”,已有解密并阻断传播渠道

时间:2020年4月24日

来源链接:https://www.52pojie.cn/thread-1164258-1-1.html

0x01 概况

1) 近日,有多位网友向反馈遭遇勒索病毒攻击,工程师远程查看后,发现攻击者通过一款后门病毒向用户植入了该勒索病毒:工程师一边对后门病毒进行溯源分析,同时升级产品增加防御规则,阻断病毒传播渠道;一边分析并顺利破解该勒索病毒,推出相应的解密工具(https://down5.huorong.cn/ransom/HDLockerDecryptor.exe)。

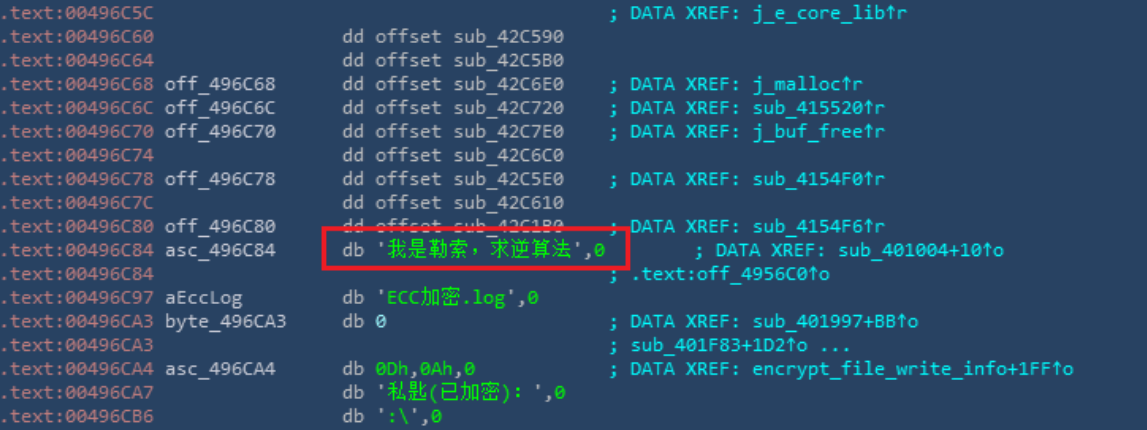

2) 通过查看和分析样本发现,该勒索病毒为易语言编写,加密文件后追加字符“_HD",与以往常见的勒索病毒不同的是,该勒索病毒并没有留下任何联系方式与勒索赎金的信息,但包含了一段可逆的解密算法和“我是勒索,求逆算法”的挑衅信息,并留下了部分解密线索。最终,工程师根据其中的解密算法和线索成功破解该勒索病毒。

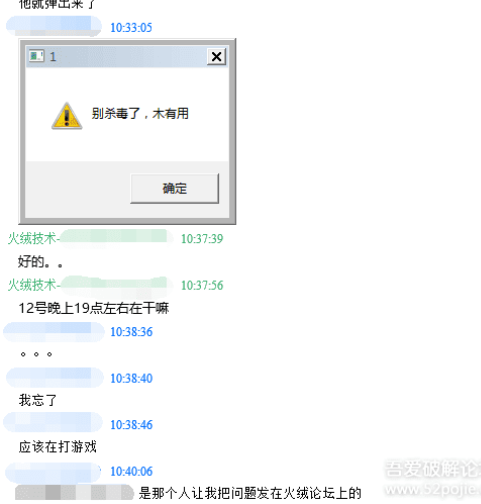

另外,用户也表示,病毒作者甚至曾使用QQ小号(118****046)联系过他,并引导其将勒索病毒发到论坛进行求助。根据中文聊天记录、弹窗消息与易语言编写病毒等特征来看,基本肯定为国人所为,且其目的并非为了获取解密赎金,只是为了向用户和安全厂商炫耀技术并进行挑衅。此外,不排除该病毒作者有跟风4月初爆发的,同样是易语言编写的勒索病毒“WannaRen”的嫌疑。

0x02 技术分析

《黑客通过游戏外挂植入后门病毒 弹窗叫嚣“杀毒无用”》报告中,我们曾提到过黑客通过后门病毒投放勒索病毒,加密用户数据文件。甚至更奇葩的是,病毒作者还留下了“我是勒索,求逆算法”的字符串。而且在尝试解密的过程中,我们发现用于解密的8个字节随机数据中,病毒作者刻意只将其中的4个字节记录在私钥所在文件中,其余的4个字节需要以暴力破解的方式获得。相关数据,如下图所示:

相关数据

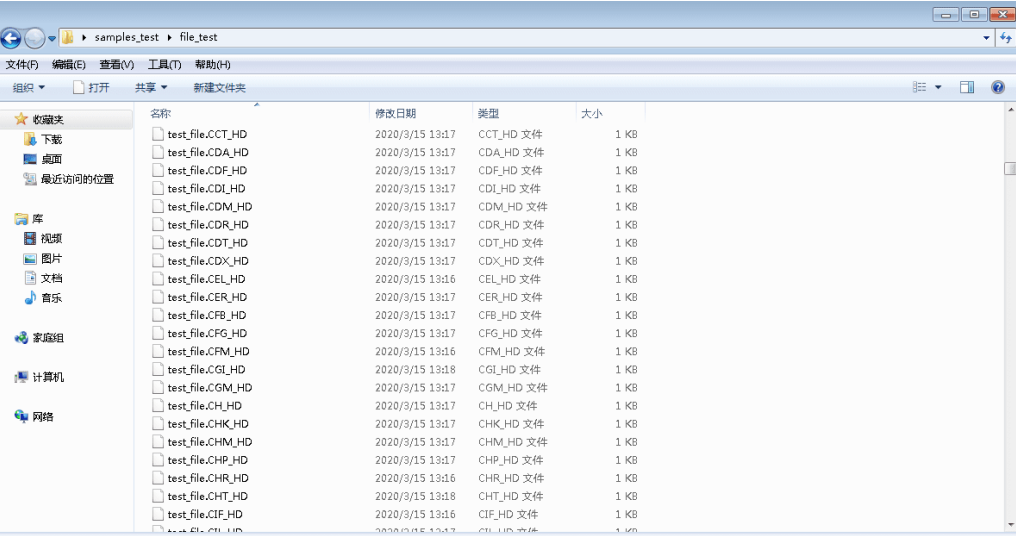

该勒索病毒会被释放到后门病毒所在目录中名为TRAE.exe的文件,勒索病毒执行后会通过DES算法加密数据文件,并将随机生成的DES密钥使用ECC(椭圆曲线加密算法)加密存放在被加密文件中,被加密后的文件名会被追加“_HD”。被加密的数据文件目录,如下图所示:

被加密文件目录情况

勒索说明文件

与以往的勒索病毒不同的是,该勒索病毒加密用户文件后并没有留下用来支付赎金的支付地址。在用户未安装安全软件的情况下,病毒作者主动提出让用户找安全厂商进行解密。且在一段时间内,我们连续收到了多个与该勒索病毒相关的用户问题。 用户反馈情况相关截图,如下图所示:

论坛用户反馈信息

用户反馈聊天记录

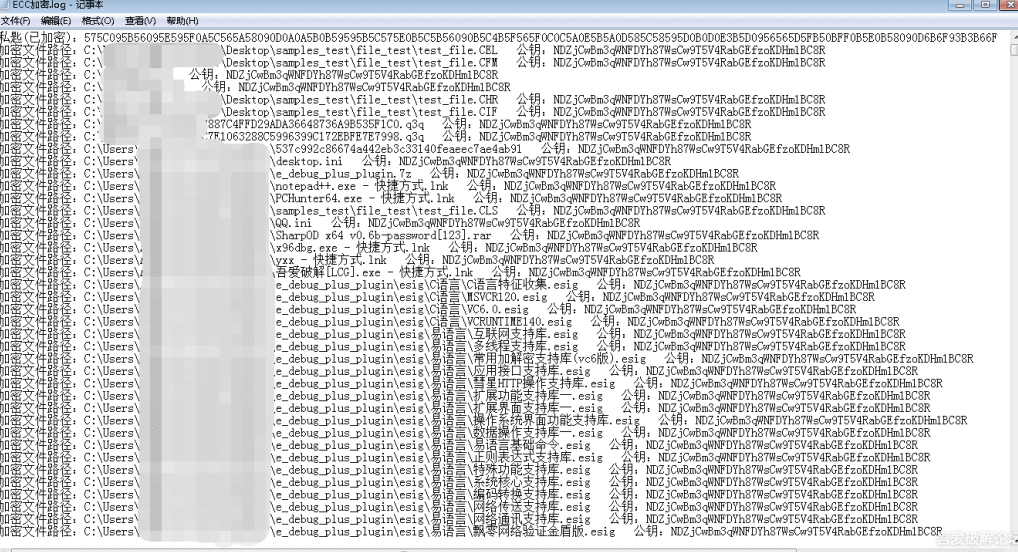

勒索病毒会随机生成ECC私钥和公钥,之后病毒代码会将ECC私钥和ECC私钥的CRC32进行拼接,再经过混序(混序依据为8字节随机数据的MD5值)和异或(异或密钥随机)加密后最终会被写入到“ECC加密.log”文件中。用户文件数据被DES算法加密,加密所使用的DES密钥随机且每个文件所对应DES密钥不同,DES密钥会被ECC公钥加密存放在被加密文件中。勒索加密流程,如下图所示:

加密流程图

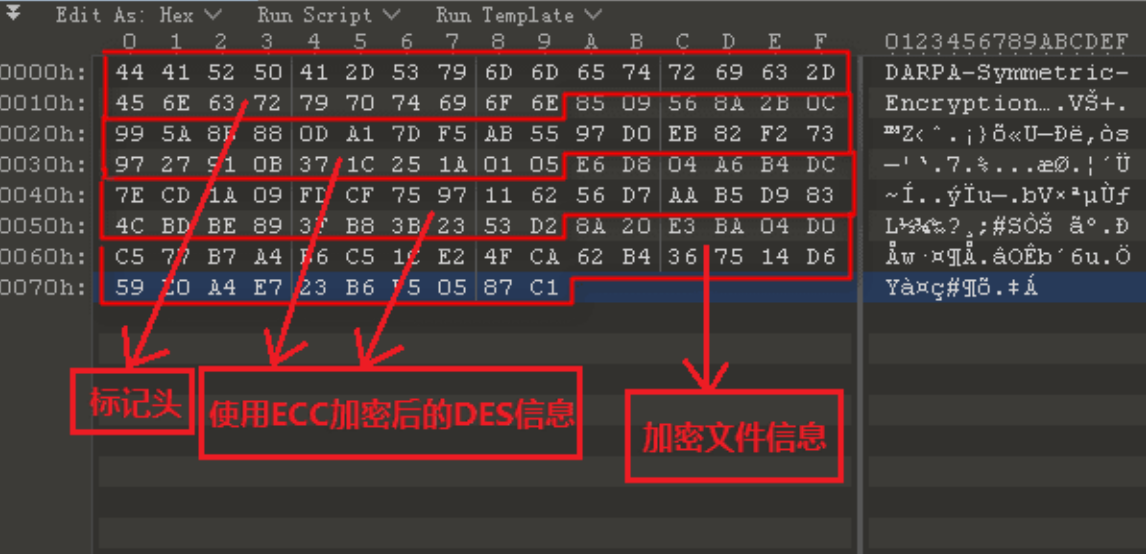

文件加密完成,病毒程序便会将标记头,ECC所加密的DES私钥信息,及被加密的文件信息拼接而成,形成加密文件,相关文件内容信息如下图所示:

被加密的文件结构

用来混序的MD5是通过8字节的随机数据生成的,生成用来混序的MD5相关代码,如下图所示:

生成用来混序的MD5

当获取所需的MD5值之后,病毒便会将先前所得的私钥以及拼接在私钥后面的私钥CRC32值进行混序处理。相关代码如下图所示:

混序私钥相关代码

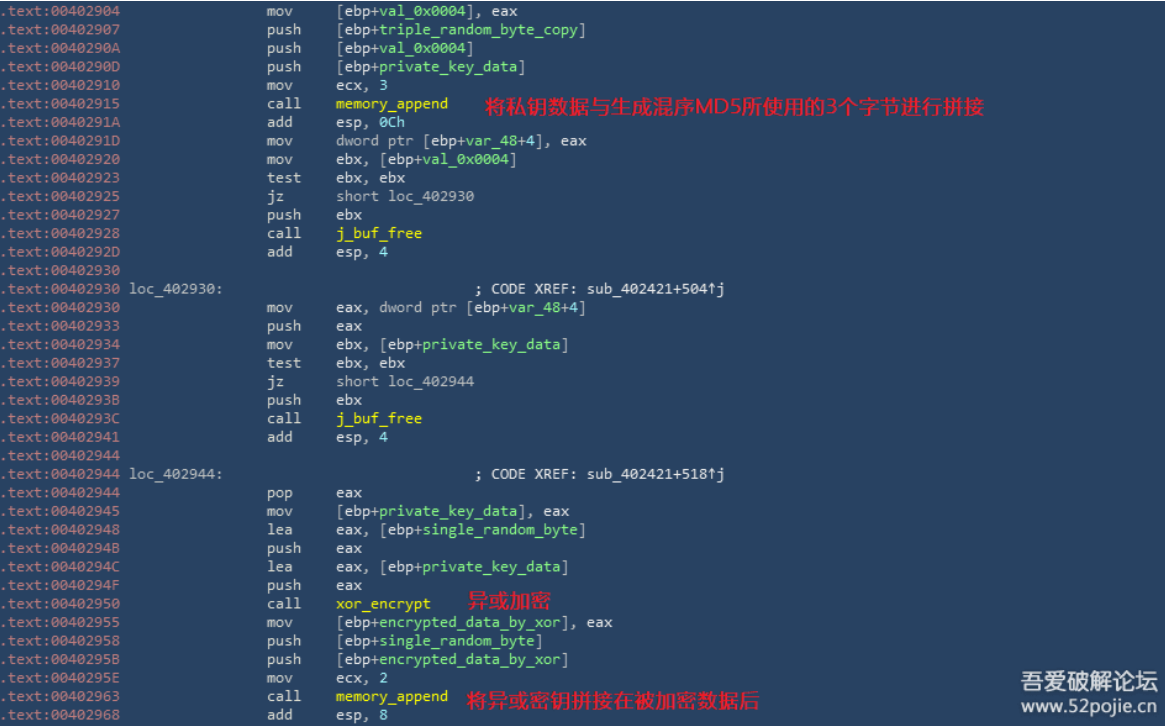

混序之后的私钥数据会与前文中生成混序MD5随机数据中的3个字节数据拼接,之后再使用其中的一个字节作为异或密钥,对私钥数据进行异或加密。最后再将异或密钥拼接在被加密数据后,写入到勒索说明文件中。相关代码,如下图所示:

异或加密与数据拼接相关代码

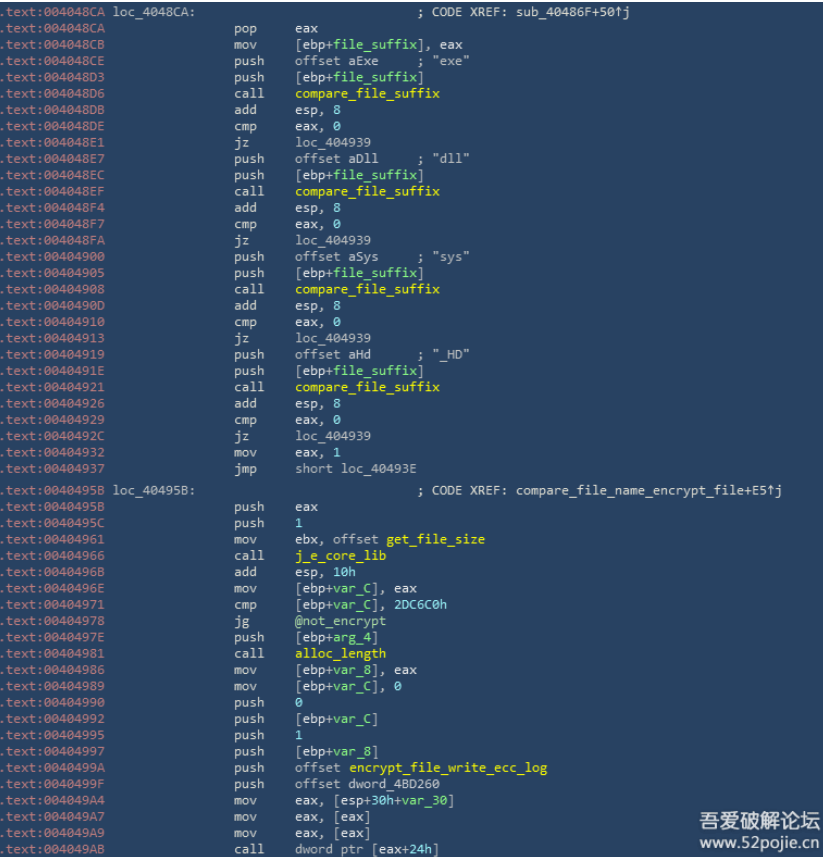

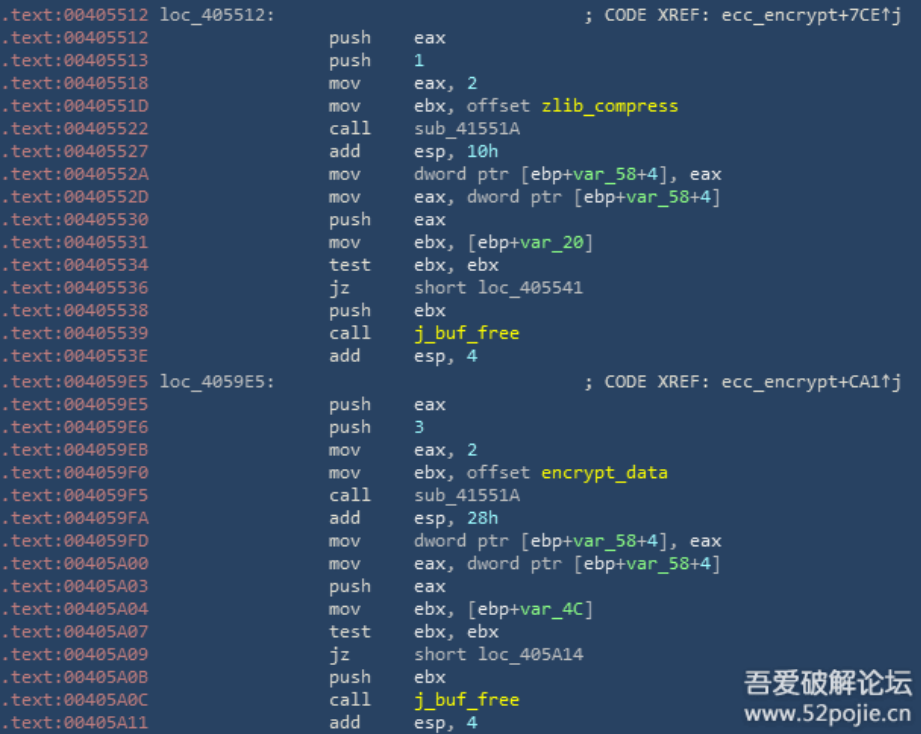

当ECC私钥被加密落地之后,病毒便开始对文件进行加密。病毒程序首先会对文件信息进行判断,当文件后缀为“exe”、“dll”、“sys”、“_HD”格式时或者文件大小大于0x2DC6C0字节时,跳过此文件,不进行加密。否则,将文件内容先通过Zlib算法压缩,再进行DES加密,相关代码如下图所示:

比较文件扩展名和文件大小

压缩并加密文件

0x03 结论

病毒作者引导用户其将勒索病毒发到论坛进行求助。根据中文聊天记录、弹窗消息与易语言编写病毒等特征来看,基本肯定为国人所为,且其目的并非为了获取解密赎金,只是为了向用户和安全厂商炫耀技术并进行挑衅。此外,不排除该病毒作者有跟风4月初爆发的,同样是易语言编写的勒索病毒“WannaRen”的嫌疑。加密文件无留下勒索邮箱与要求赎金

0x04 IOCs ( Indicator of Compromise)

Md5

e1768c587692eb113b3bb6dbdb97467c